Bild: SHA-512/224 Hash-Algorithmus – Visuelle Übersicht

Veröffentlicht: 12. Januar 2026 um 14:30:18 UTC

Zuletzt aktualisiert: 10. Januar 2026 um 19:29:17 UTC

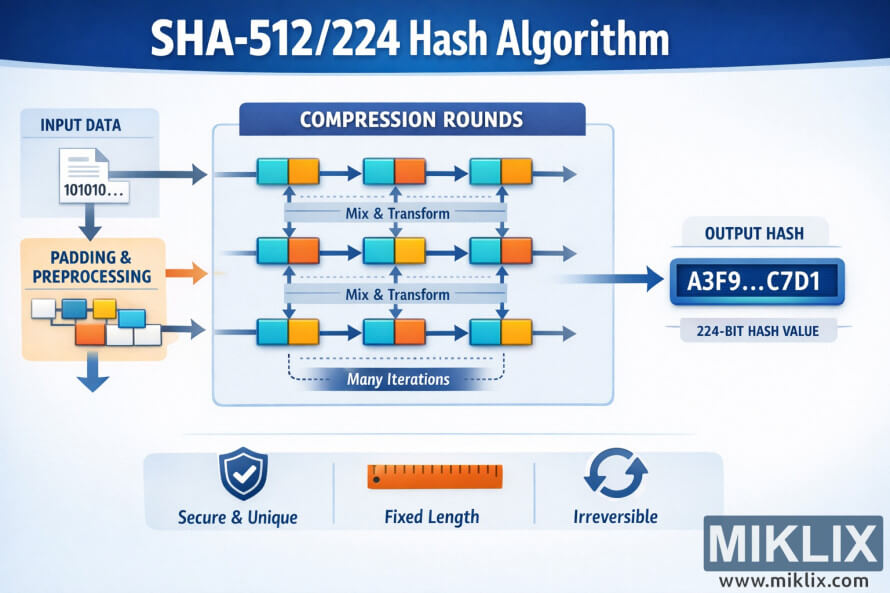

Eine leicht verständliche Visualisierung des SHA-512/224-Hash-Algorithmus, die erklärt, wie Eingabedaten durch Vorverarbeitung und wiederholte Komprimierungsschritte in einen Hashwert fester Länge von 224 Bit umgewandelt werden.

SHA-512/224 Hash Algorithm – Visual Overview

Verfügbare Versionen dieses Bildes

Die Bilddateien, die unten zum Download zur Verfügung stehen, sind weniger komprimiert und haben eine höhere Auflösung - und damit eine höhere Qualität - als die Bilder, die in Artikeln und Seiten auf dieser Website eingebettet sind, die mehr auf Dateigröße optimiert sind, um den Bandbreitenverbrauch zu reduzieren.

Normale Größe (1,536 x 1,024)

Großes Format (3,072 x 2,048)

Sehr großes Format (4,608 x 3,072)

Extra großes Format (6,144 x 4,096)

Komisch große Größe (1,048,576 x 699,051)

- Ich lade immer noch hoch... ;-)

Bildbeschreibung

Die Infografik im Querformat mit klarem Blau-Weiß-Farbschema erklärt den SHA-512/224-Hash-Algorithmus anschaulich. Ganz oben prangt die große, fettgedruckte Überschrift „SHA-512/224-Hash-Algorithmus“, die sofort verdeutlicht, welche kryptografische Funktion visualisiert wird. Die Darstellung verläuft von links nach rechts und führt den Betrachter durch die einzelnen Schritte des Hash-Vorgangs.

Ganz links befindet sich ein Feld mit der Bezeichnung „Eingabedaten“. Es enthält ein einfaches Dokumentsymbol und einen kurzen Binärcode-Ausschnitt wie „101010…“, der beliebige digitale Eingaben repräsentiert. Ein dicker Pfeil führt von diesem Feld nach unten und rechts zu einem zweiten Feld mit dem Titel „Auffüllung & Vorverarbeitung“. In diesem Abschnitt werden kleine, farbige Blöcke gruppiert, was darauf hinweist, dass die Rohdaten vor dem Hashing aufbereitet und formatiert werden, ohne dabei auf technische Details einzugehen.

Vom Vorverarbeitungsbereich weist ein markanter Pfeil auf einen großen zentralen Container mit der Bezeichnung „Komprimierungsrunden“. Dieser Container bildet den Kern der Darstellung. Innerhalb dieses Containers befinden sich mehrere horizontale Reihen mit jeweils zwei farbigen Rechtecken, angeordnet wie eine Pipeline. Jede Reihe ist durch Pfeile verbunden, die sich von links nach rechts bewegen, und gestrichelte vertikale Pfeile verbinden die Reihen und deuten so auf wiederholte Mischvorgänge hin. Über den Reihen finden sich Beschriftungen wie „Mischen & Transformieren“, die verdeutlichen, dass die Daten kontinuierlich kombiniert und verändert werden. Am unteren Rand dieses Containers steht der Hinweis „Viele Iterationen“, der unterstreicht, dass der Prozess mehrfach wiederholt wird.

Rechts neben dem Kompressionsbereich zeigt ein weiterer Pfeil auf ein Feld mit der Bezeichnung „Ausgabe-Hash“. Darin befindet sich ein dunkelblaues Anzeigefeld mit einem kurzen hexadezimalen Ausschnitt wie „A3F9…C7D1“, der den endgültigen Hashwert darstellt. Darunter steht die Beschriftung „224-Bit-Hashwert“, was verdeutlicht, dass der Algorithmus ein Ergebnis fester Länge erzeugt.

Am unteren Rand der Infografik befindet sich ein horizontaler Streifen mit drei einfachen Symbolen und Beschriftungen, die die wichtigsten Eigenschaften des Algorithmus zusammenfassen. Ein Schildsymbol ist mit den Worten „Sicher & Einzigartig“ kombiniert. Über dem Ausdruck „Feste Länge“ erscheint ein Linealsymbol. Neben dem Wort „Unwiderruflich“ befindet sich ein kreisförmiger Pfeil. Diese Elemente veranschaulichen die Hauptmerkmale kryptografischer Hashfunktionen auf allgemeinverständliche Weise.

Insgesamt verzichtet die Abbildung auf spezifische interne Konstanten oder gerundete Zahlen und konzentriert sich stattdessen auf den konzeptionellen Ablauf: Die Eingangsdaten werden aufbereitet, wiederholt durch Kompressionsstufen transformiert und schließlich als kurzer, unveränderlicher Hashwert fester Größe ausgegeben. Die klaren Pfeile, die beschrifteten Stufen und die zurückhaltende Farbpalette machen das Diagramm auch für Betrachter ohne tiefgreifende Kryptografiekenntnisse leicht verständlich.

Das Bild ist verwandt mit: SHA-512/224-Hash-Code-Rechner