Imagem: Algoritmo de hash SHA-512/224 – Visão geral

Publicado: 12 de janeiro de 2026 às 14:30:26 UTC

Última atualização: 10 de janeiro de 2026 às 19:29:17 UTC

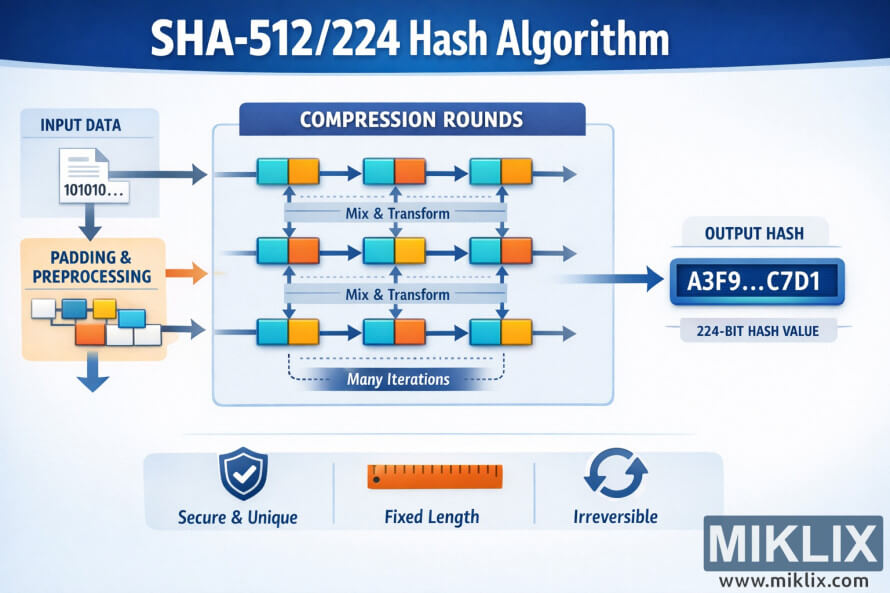

Visualização fácil de entender do algoritmo de hash SHA-512/224, explicando como os dados de entrada são transformados, por meio de pré-processamento e etapas repetidas de compressão, em um valor de hash de comprimento fixo de 224 bits.

SHA-512/224 Hash Algorithm – Visual Overview

Versões disponíveis desta imagem

Os arquivos de imagem disponíveis para download abaixo são menos compactados e de maior resolução - e, como resultado, de maior qualidade - do que as imagens incorporadas em artigos e páginas deste site, que são mais otimizadas para o tamanho do arquivo a fim de reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extragrande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou fazendo o upload... ;-)

Descrição da imagem

A imagem é um infográfico amplo, em formato paisagem, com um esquema de cores limpo em azul e branco, que explica o algoritmo de hash SHA-512/224 em um nível conceitual. No topo, um título grande e em negrito exibe "Algoritmo de Hash SHA-512/224", deixando imediatamente claro qual função criptográfica está sendo visualizada. O layout flui da esquerda para a direita, guiando o observador pelas etapas do processo de hashing.

Na extrema esquerda, encontra-se um painel intitulado "Dados de Entrada". Ele contém um ícone de documento simples e um pequeno trecho em formato binário, como "101010…", para representar uma entrada digital arbitrária. Uma seta grossa parte deste painel para baixo e para a direita, em direção a um segundo painel intitulado "Preenchimento e Pré-processamento". Esta seção mostra pequenos blocos coloridos agrupados, indicando que a entrada bruta é preparada e formatada antes do hashing, sem exibir detalhes técnicos de baixo nível.

Na área de pré-processamento, uma seta proeminente aponta para um grande contêiner central com a etiqueta "Rodadas de Compressão". Este é o núcleo da ilustração. Dentro deste contêiner, encontram-se várias fileiras horizontais de retângulos coloridos emparelhados, dispostos como um pipeline. Cada fileira é conectada por setas que se movem da esquerda para a direita, e setas verticais tracejadas ligam as fileiras, sugerindo etapas repetidas de mistura. Ao longo das fileiras, aparecem etiquetas como "Misturar e Transformar" para comunicar que os dados são continuamente combinados e alterados. Na parte inferior deste contêiner, encontra-se a frase "Muitas Iterações", enfatizando que o processo é repetido diversas vezes.

À direita da área de compressão, outra seta aponta para uma caixa com a etiqueta "Output Hash". Dentro dela, há um painel de exibição azul escuro contendo um pequeno trecho em formato hexadecimal, como "A3F9…C7D1", representando o resumo final. Abaixo dessa exibição, encontra-se a legenda "Valor de hash de 224 bits", deixando claro que o algoritmo produz um resultado de comprimento fixo.

Na parte inferior do infográfico, há uma faixa horizontal com três ícones simples e legendas que resumem as principais propriedades do algoritmo. Um ícone de escudo está associado às palavras "Seguro e Único". Um ícone de régua aparece acima da frase "Comprimento Fixo". Um ícone de seta circular está ao lado da palavra "Irreversível". Esses elementos destacam as principais características das funções hash criptográficas de uma forma não técnica.

De forma geral, a imagem evita constantes internas específicas ou números redondos e, em vez disso, concentra-se no fluxo conceitual: os dados de entrada são preparados, transformados repetidamente por meio de estágios de compressão e, finalmente, emitidos como uma saída hash curta, de tamanho fixo e irreversível. As setas claras, os estágios rotulados e a paleta de cores sóbria tornam o diagrama fácil de entender, mesmo para observadores sem um conhecimento profundo em criptografia.

A imagem está relacionada a: Calculadora de código de hash SHA-512/224