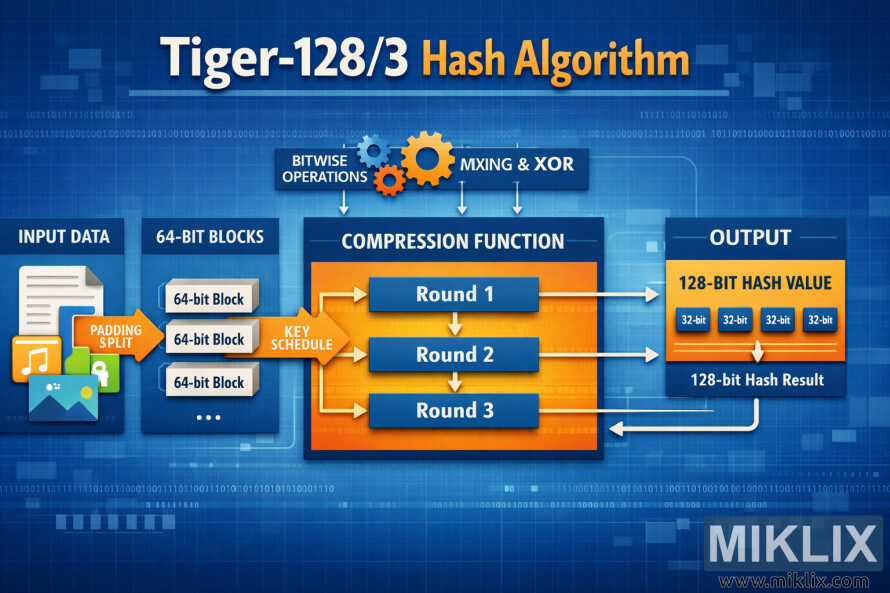

Imagen: Algoritmo hash Tiger-128/3: visualización de alto nivel

Publicado: 12 de enero de 2026, 13:25:47 UTC

Última actualización: 9 de enero de 2026, 23:10:19 UTC

Infografía de paisaje fácil de entender que visualiza el proceso hash Tiger-128/3 desde los datos de entrada a través de múltiples rondas de procesamiento hasta un valor hash final de 128 bits.

Tiger-128/3 Hash Algorithm – High-Level Visualization

Versiones disponibles de esta imagen

Los archivos de imagen que se pueden descargar a continuación están menos comprimidos y tienen mayor resolución -y, por tanto, mayor calidad- que las imágenes incrustadas en artículos y páginas de este sitio web, cuyo tamaño está más optimizado para reducir el consumo de ancho de banda.

Talla normal (1,536 x 1,024)

Tamaño grande (3,072 x 2,048)

Tamaño muy grande (4,608 x 3,072)

Tamaño extragrande (6,144 x 4,096)

Tamaño cómicamente grande (1,048,576 x 699,051)

- Sigo subiendo... ;-)

Descripción de la imagen

La imagen es una infografía digital amplia y horizontal que visualiza el algoritmo hash Tiger-128/3 de forma simplificada y didáctica. El fondo es una cuadrícula azul de temática tecnológica, llena de sutiles dígitos binarios y líneas brillantes, que da la impresión de que los datos fluyen a través de un sistema. En la parte superior central, un gran encabezado dice "Algoritmo Hash Tiger-128/3" en negrita, en blanco y naranja, lo que define el contexto del diagrama.

En el extremo izquierdo se encuentra la sección "Datos de entrada". Este panel muestra pequeños iconos genéricos, como un documento, una imagen y un símbolo musical, que indican que se puede utilizar cualquier tipo de dato digital como entrada. Una flecha con la etiqueta "Relleno/División" señala desde este panel de entrada a la siguiente etapa, lo que implica que los datos originales se preparan antes de continuar con el procesamiento.

El siguiente panel se titula "Bloques de 64 bits". Muestra varios bloques rectangulares apilados, cada uno etiquetado como "Bloque de 64 bits", con puntos suspensivos debajo para indicar que puede haber muchos bloques de este tipo según el tamaño de la entrada. Esto indica visualmente que la entrada se divide en bloques de tamaño fijo para su procesamiento. Una flecha grande etiquetada como "Programación de claves" conduce desde los bloques hasta el núcleo del diagrama.

En el centro hay un gran recuadro naranja y azul titulado "Función de Compresión". Sobre este recuadro se encuentran pequeños iconos de engranaje y las etiquetas "Operaciones Bit a Bit" y "Mezcla y XOR", conectados por flechas que apuntan hacia abajo, hacia el área de compresión, lo que sugiere que este tipo de operaciones están conceptualmente involucradas en cada paso. Dentro de la función de compresión hay tres recuadros horizontales apilados, etiquetados como "Ronda 1", "Ronda 2" y "Ronda 3", con flechas que fluyen de arriba abajo, indicando una secuencia de rondas de procesamiento repetidas.

Desde el lado derecho de la función de compresión, una flecha gruesa conduce al panel final denominado "Salida". Este panel de salida está resaltado en naranja y azul y se titula "Valor hash de 128 bits". Dentro hay cuatro pequeños cuadros, cada uno marcado como "32 bits", que representan visualmente que el resultado final se compone de varias partes que juntas forman el hash completo. Debajo de estos cuadros hay una leyenda que indica "Resultado hash de 128 bits". Una flecha curva se extiende desde el área de salida hacia la función de compresión, lo que sugiere la naturaleza iterativa del hash sin revelar detalles técnicos internos.

En general, el diseño se lee claramente de izquierda a derecha: los datos de entrada sin procesar se preparan, se dividen en bloques, se procesan mediante una función de compresión multironda y, finalmente, se transforman en una salida hash de 128 bits de longitud fija. El diseño evita constantes o fórmulas algorítmicas excesivamente específicas, centrándose en transmitir las etapas conceptuales y el flujo de datos de forma visualmente intuitiva y accesible para quienes no son expertos.

La imagen está relacionada con: Calculadora de código hash Tiger-128/3