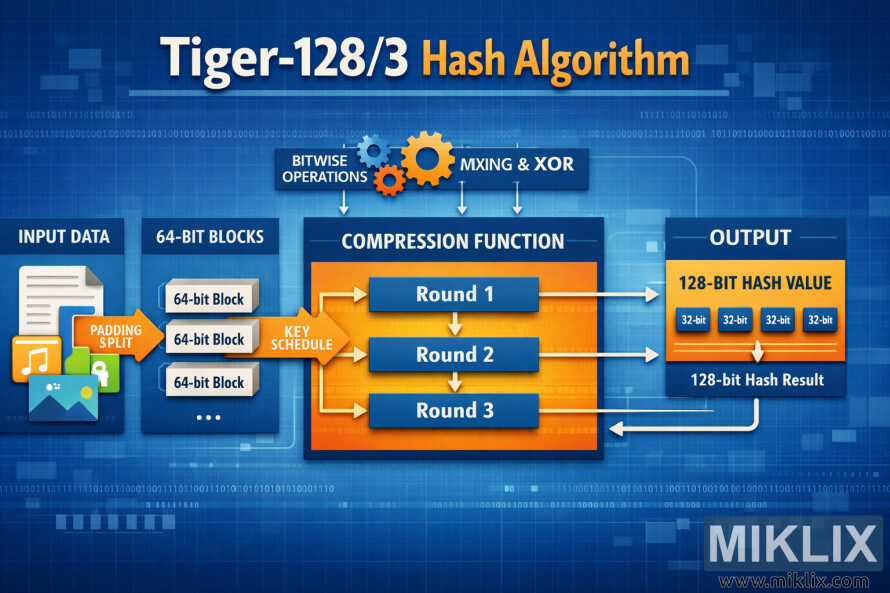

Obraz: Algorytm haszujący Tiger-128/3 – wizualizacja wysokiego poziomu

Opublikowano: 12 stycznia 2026 13:25:55 UTC

Ostatnia aktualizacja: 9 stycznia 2026 23:10:19 UTC

Łatwa do zrozumienia infografika przedstawiająca wizualizację procesu haszowania Tiger-128/3, począwszy od danych wejściowych, poprzez wielokrotne rundy przetwarzania, aż do końcowej 128-bitowej wartości haszującej.

Tiger-128/3 Hash Algorithm – High-Level Visualization

Dostępne wersje tego obrazu

Pliki graficzne dostępne do pobrania poniżej są mniej skompresowane i mają wyższą rozdzielczość - a w rezultacie wyższą jakość - niż obrazy osadzone w artykułach i stronach na tej stronie, które są bardziej zoptymalizowane pod kątem rozmiaru pliku w celu zmniejszenia zużycia przepustowości.

Rozmiar regularny (1,536 x 1,024)

Duży rozmiar (3,072 x 2,048)

Bardzo duży rozmiar (4,608 x 3,072)

Bardzo duży rozmiar (6,144 x 4,096)

Komicznie duży rozmiar (1,048,576 x 699,051)

- Wciąż wgrywam... ;-)

Opis obrazu

Grafika to szeroka, pozioma infografika cyfrowa, która w uproszczony, edukacyjny sposób wizualizuje algorytm skrótu Tiger-128/3. Tło stanowi niebieska, technologiczna siatka wypełniona subtelnymi cyframi binarnymi i świecącymi liniami, co sprawia wrażenie przepływu danych przez system. W górnej części, pośrodku, znajduje się duży nagłówek „Algorytm skrótu Tiger-128/3” wytłuszczony w kolorze białym i pomarańczowym, który natychmiast nawiązuje do kontekstu diagramu.

Po lewej stronie znajduje się sekcja zatytułowana „Dane wejściowe”. W tym panelu znajdują się małe, ogólne ikony, takie jak dokument, obraz i symbol muzyczny, wskazujące, że jako dane wejściowe można użyć dowolnego rodzaju danych cyfrowych. Strzałka z etykietą „Wypełnienie/Podział” wskazuje z tego panelu wejściowego na następny etap, co oznacza, że dane oryginalne są najpierw przygotowywane przed dalszym przetwarzaniem.

Kolejny panel nosi tytuł „Bloki 64-bitowe”. Przedstawia on kilka ułożonych w stos prostokątnych bloków, każdy z etykietą „Blok 64-bitowy”, z wielokropkami pod nimi, które wskazują, że takich bloków może być wiele, w zależności od rozmiaru danych wejściowych. To wizualnie sygnalizuje, że dane wejściowe są podzielone na fragmenty o stałym rozmiarze do przetworzenia. Duża strzałka z etykietą „Harmonogram kluczy” prowadzi od bloków do rdzenia diagramu.

Centrum znajduje się duże, pomarańczowo-niebieskie pole zatytułowane „Funkcja kompresji”. Nad nim znajdują się małe ikony kół zębatych oraz etykiety „Operacje bitowe” i „Miksowanie i XOR”, połączone strzałkami skierowanymi w dół, w obszar kompresji, co sugeruje, że te rodzaje operacji są koncepcyjnie zaangażowane w każdy krok. Wewnątrz funkcji kompresji znajdują się trzy ułożone poziomo pola zatytułowane „Runda 1”, „Runda 2” i „Runda 3”, ze strzałkami biegnącymi z góry na dół, wskazującymi sekwencję powtarzających się rund przetwarzania.

Po prawej stronie funkcji kompresji, gruba strzałka prowadzi do ostatniego panelu oznaczonego jako „Wyjście”. Ten panel wyjściowy jest podświetlony na pomarańczowo i niebiesko i nosi tytuł „128-bitowa wartość skrótu”. Wewnątrz znajdują się cztery małe pola, każde oznaczone jako „32-bitowe”, co wizualnie wskazuje, że wynik końcowy składa się z wielu części, które razem tworzą kompletny skrót. Pod tymi polami znajduje się podpis „128-bitowy wynik skrótu”. Zakrzywiona strzałka biegnie z obszaru wyjściowego z powrotem w kierunku funkcji kompresji, sugerując iteracyjny charakter skrótu bez ujawniania wewnętrznych szczegółów technicznych.

Ogólnie rzecz biorąc, układ jest czytelny od lewej do prawej: surowe dane wejściowe są przygotowywane, dzielone na bloki, przetwarzane przez wielorundową funkcję kompresji, a na koniec przekształcane w 128-bitowy skrót o stałej długości. Cały projekt unika nadmiernie szczegółowych stałych algorytmicznych lub wzorów, koncentrując się zamiast tego na przekazaniu etapów koncepcyjnych i przepływu danych w sposób wizualnie intuicyjny i przystępny dla osób niebędących ekspertami.

Obraz jest powiązany z: Kalkulator kodu skrótu Tiger-128/3