Obraz: Wizualny przegląd algorytmu skrótu SHA-256

Opublikowano: 26 stycznia 2026 10:37:41 UTC

Ostatnia aktualizacja: 10 stycznia 2026 19:42:55 UTC

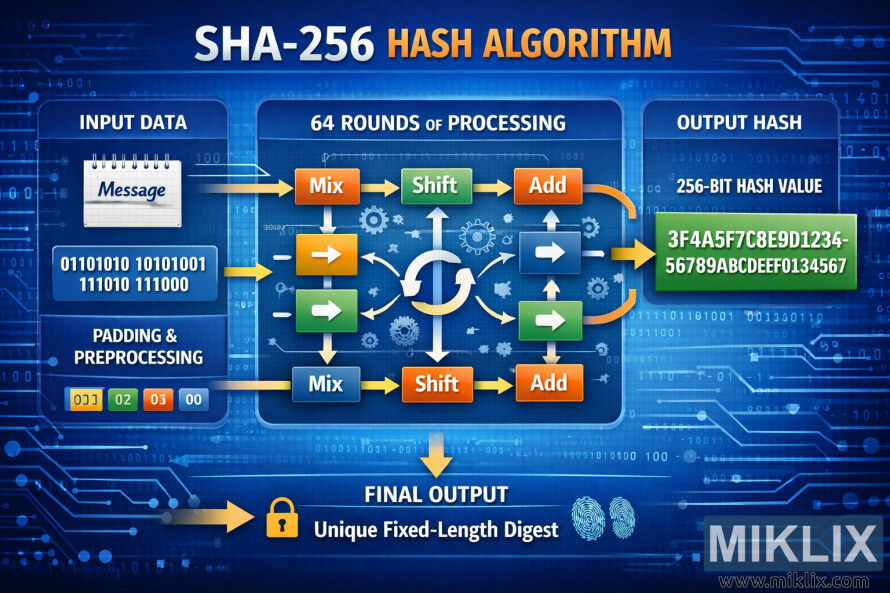

Jasna, łatwa do zrozumienia infografika ilustrująca, jak algorytm skrótu SHA-256 przekształca dane wejściowe poprzez powtarzające się kroki przetwarzania w unikalny 256-bitowy wynik skrótu.

SHA-256 Hash Algorithm Visual Overview

Dostępne wersje tego obrazu

Pliki graficzne dostępne do pobrania poniżej są mniej skompresowane i mają wyższą rozdzielczość - a w rezultacie wyższą jakość - niż obrazy osadzone w artykułach i stronach na tej stronie, które są bardziej zoptymalizowane pod kątem rozmiaru pliku w celu zmniejszenia zużycia przepustowości.

Rozmiar regularny (1,536 x 1,024)

Duży rozmiar (3,072 x 2,048)

Bardzo duży rozmiar (4,608 x 3,072)

Bardzo duży rozmiar (6,144 x 4,096)

Komicznie duży rozmiar (1,048,576 x 699,051)

- Wciąż wgrywam... ;-)

Opis obrazu

Obraz to szeroka, krajobrazowa infografika, która wizualnie wyjaśnia algorytm skrótu SHA-256 w jasny, koncepcyjny sposób, bez wchodzenia w niskopoziomowe szczegóły techniczne. Na górze widnieje duży nagłówek "SHA-256 HASH ALGORITHM\" pogrubionymi białymi i pomarańczowymi literami, natychmiast ustanawiając temat. Tło to głęboki niebieski gradient wypełniony subtelnymi cyframi binarnymi, ścieżkami obwodów i świecącymi liniami, tworząc nowoczesną, nowoczesną atmosferę.

Układ płynie od lewej do prawej. Po lewej stronie znajduje się zaokrąglony panel oznaczony jako \"INPUT DATA\". W środku znajduje się mała ikona notatnika oznaczona jako "Message\", która reprezentuje oryginalny tekst wejściowy lub plik. Pod tym krótki blok cyfr binarnych symbolizuje surowe dane wprowadzane do algorytmu. Na dole tego lewego panelu znajduje się kolejna sekcja zatytułowana "WYPEŁNIENIE i PREPROCESSING\", ilustrowana małymi kolorowymi blokami sugerującymi, że dane wejściowe są przygotowywane i normalizowane przed przetwarzaniem. Wizualizacje celowo pozostają abstrakcyjne, pomagając widzom zrozumieć ideę przygotowania, nie sugerując dokładnych szczegółów wdrożenia.

Z panelu wejściowego jasna strzałka wskazuje środek obrazu, który jest największym i najbardziej szczegółowym obszarem. Ta środkowa część jest otoczona zaokrąglonym prostokątem i oznaczona na górze jako "64 RUNDY OBRÓBKI". W środku kilka kolorowych pudełek widniały napisy "Mix\", "Shift\" i "Add\", ułożone w pętlę. Zakrzywione strzałki tworzą okrągły przepływ wokół centralnej ikony w stylu obrotowym, wizualnie sugerując, że dane są wielokrotnie przekształcane. Małe ikony trybików i strzałki kierunkowe wzmacniają ideę wewnętrznych obliczeń i iteracji, ale pozostają ogólne, więc widz skupia się na koncepcji powtarzającej się transformacji, a nie na konkretnym wzorze. Cały blok centralny komunikuje, że wejście jest uruchamiane przez wiele rund operacji, które łączą, przesuwają i aktualizują wartości wielokrotnie.

Po prawej stronie kolejny panel oznaczony jako \"OUTPUT HASH\" pokazuje wynik procesu. Podkreśla \"256-BITOWĄ WARTOŚĆ HASH\" i wyświetla zielony prostokąt zawierający przykładowy ciąg w stylu szesnastkowym, co jasno pokazuje, że wyjście to kod o stałej długości, a nie czytelny tekst. Duża strzałka wskazuje z centralnego obszaru przetwarzania na ten panel wyjściowy, wzmacniając kierunkowy przepływ od wejścia do wyniku.

Na dole obrazu znajduje się baner oznaczony jako "FINAL OUTPUT\" z napisem "Unique Fixed-Length-Digest\" obok małej ikony zamka i grafiki odcisku palca. Te elementy symbolizują bezpieczeństwo, wyjątkowość i integralność, pomagając widzom kojarzyć SHA-256 z ochroną kryptograficzną i weryfikacją tożsamości. Ogólnie infografika wykorzystuje przejrzyste kształty, pogrubione etykiety i spójną narrację od lewej do prawej, aby uczynić ideę haszowania intuicyjną: dane trafiają do środka, są wielokrotnie przekształcane, a powstaje bezpieczny, stały rozmiar digest.

Obraz jest powiązany z: Kalkulator kodu skrótu SHA-256