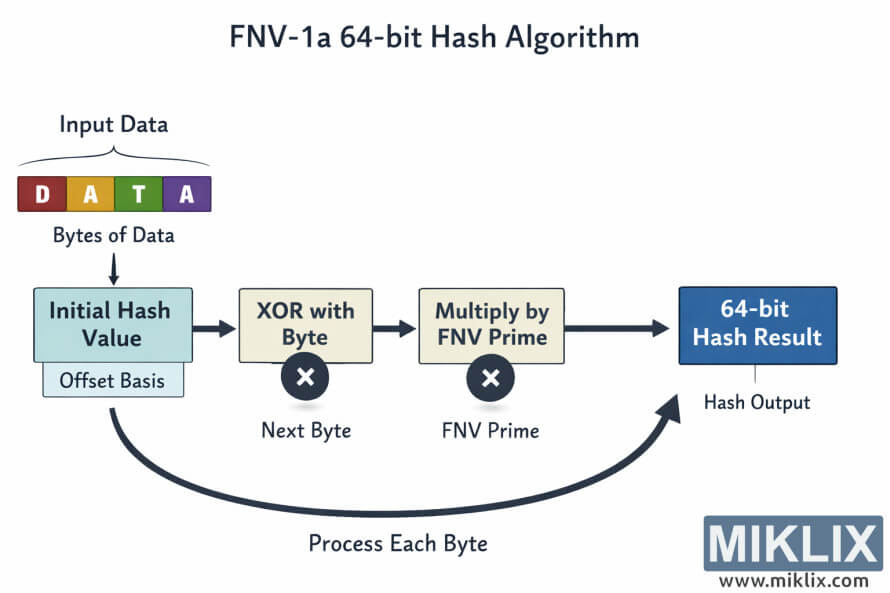

Imagen: Algoritmo hash de 64 bits FNV-1a: diagrama de flujo conceptual

Publicado: 12 de enero de 2026, 13:27:29 UTC

Última actualización: 9 de enero de 2026, 21:26:53 UTC

Infografía de paisaje limpio que explica el flujo de alto nivel del algoritmo hash de 64 bits FNV-1a, desde los bytes de entrada a través de un bucle de procesamiento simple hasta la salida hash final.

FNV-1a 64-bit Hash Algorithm – Conceptual Flow Diagram

Versiones disponibles de esta imagen

Los archivos de imagen que se pueden descargar a continuación están menos comprimidos y tienen mayor resolución -y, por tanto, mayor calidad- que las imágenes incrustadas en artículos y páginas de este sitio web, cuyo tamaño está más optimizado para reducir el consumo de ancho de banda.

Talla normal (1,536 x 1,024)

Tamaño grande (3,072 x 2,048)

Tamaño muy grande (4,608 x 3,072)

Tamaño extragrande (6,144 x 4,096)

Tamaño cómicamente grande (1,048,576 x 699,051)

- Sigo subiendo... ;-)

Descripción de la imagen

La imagen es una infografía educativa amplia y horizontal que explica el flujo del algoritmo hash FNV-1a de 64 bits a nivel conceptual. Utiliza un fondo blanco limpio con suaves tonos azules y verdes pastel, rectángulos redondeados y flechas simples que guían al lector de izquierda a derecha. En el extremo izquierdo, una pila vertical de pequeños rectángulos, denominados "Bytes de entrada", representa un flujo de datos entrantes. Estos bloques de bytes están ligeramente desplazados para sugerir que el algoritmo procesa los datos uno a uno. Una flecha conduce desde esta pila a un recuadro redondeado más grande, denominado "Estado del hash" o "Estado actual", lo que indica que se está actualizando un valor interno en ejecución.

Desde este cuadro de estado, el diagrama entra en un flujo en bucle. El bucle se dibuja con una flecha curva que rodea dos cuadros centrales, lo que refuerza visualmente la idea de repetición para cada byte de entrada. El primer cuadro central está etiquetado como "XOR con estado" y muestra un pequeño icono de byte que se fusiona con el cuadro de estado, lo que sugiere una operación de combinación sin nombrar ninguna constante o patrón de bits concreto. El segundo cuadro está etiquetado como "Multiplicar estado" y está conectado directamente después del cuadro XOR, lo que ilustra el segundo paso conceptual que transforma aún más el estado. Los dos cuadros están alineados horizontalmente, con flechas entre ellos, y la flecha del bucle traza un arco desde el cuadro de multiplicación hacia la ruta de procesamiento de entrada, lo que deja claro que estos dos pasos se repiten para cada byte.

La derecha del bucle, una flecha en negrita con la etiqueta "Después de todos los bytes" apunta a un último rectángulo grande con la etiqueta "Salida hash de 64 bits". Este cuadro de salida es visualmente distintivo, ligeramente más oscuro que los demás, para enfatizar que es el producto final del algoritmo. Dentro del cuadro solo se encuentra la etiqueta de texto; no hay números ni diagramas de bits, lo que mantiene el contenido general y libre de imprecisiones.

A lo largo de la infografía, se utilizan pequeños iconos, como símbolos de bytes simplificados y flechas circulares, para aportar claridad sin sobrecargar la información. La tipografía es grande y fácil de usar, diseñada para estudiantes, y cada etiqueta está redactada en lenguaje sencillo, en lugar de notación matemática. No hay referencias a constantes específicas, desplazamientos, primos ni operaciones exactas más allá de los nombres de alto nivel "XOR" y "Multiplicar", lo que garantiza que el diagrama se mantenga prácticamente correcto incluso con las variaciones en las implementaciones.

En general, la composición se lee de forma natural de izquierda a derecha: los datos entran como bytes, se combinan con un estado en ejecución, se transforman repetidamente en un bucle de dos pasos y finalmente se emiten como un valor hash de 64 bits. El estilo visual es moderno y accesible, lo que hace que el algoritmo resulte menos intimidante, a la vez que transmite la estructura esencial del proceso FNV-1a.

La imagen está relacionada con: Calculadora de código hash FNV1a-64 de Fowler-Noll-Vo