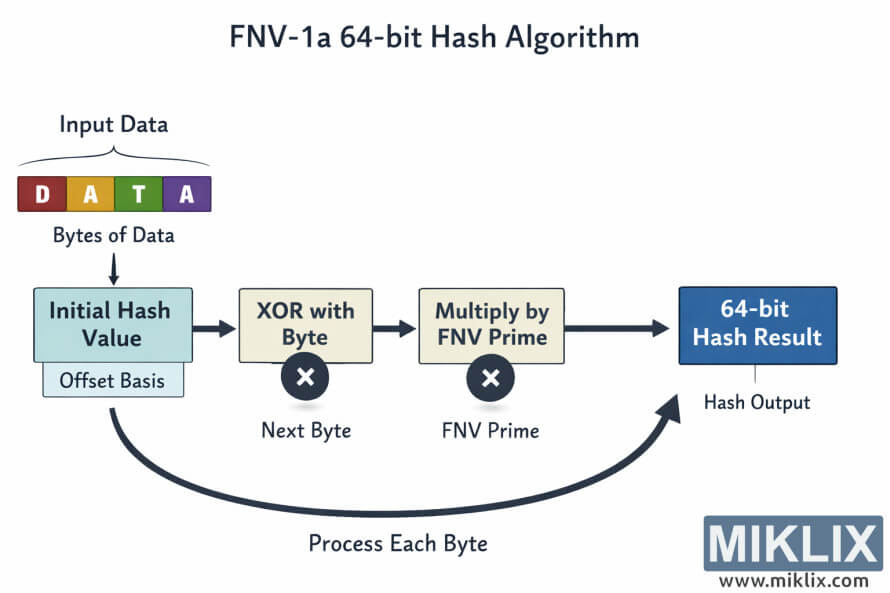

Imagem: Algoritmo de Hash FNV-1a de 64 bits – Diagrama de Fluxo Conceptual

Publicado: 12 de janeiro de 2026 às 13:27:37 UTC

Última atualização: 9 de janeiro de 2026 às 21:26:53 UTC

Infográfico de paisagem limpa explicando o fluxo de alto nível do algoritmo de hash FNV-1a de 64 bits, desde bytes de entrada através de um ciclo de processamento simples até à saída final do hash.

FNV-1a 64-bit Hash Algorithm – Conceptual Flow Diagram

Versões disponíveis desta imagem

Os ficheiros de imagem disponíveis para transferência abaixo estão menos comprimidos e têm maior resolução - e, consequentemente, maior qualidade - do que as imagens incorporadas nos artigos e páginas deste sítio Web, que estão mais optimizadas em termos de tamanho de ficheiro para reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extra grande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou a carregar... ;-)

Descrição da imagem

A imagem é um infográfico educativo amplo, orientado para paisagem, que explica o fluxo do algoritmo de hash FNV-1a de 64 bits a nível conceptual. Utiliza um fundo branco limpo com tons suaves de azul e verde pastel, retângulos arredondados e setas simples para guiar o leitor da esquerda para a direita. No extremo esquerdo, uma pilha vertical de pequenos retângulos rotulados como "Bytes de entrada" representa um fluxo de dados recebidos. Estes blocos de bytes estão ligeiramente deslocados para sugerir que o algoritmo processa os dados uma peça de cada vez. Uma seta conduz desta pilha para uma caixa arredondada maior rotulada como "Estado de hash" ou "Estado atual", indicando que um valor interno em execução está a ser atualizado.

A partir desta caixa de estado, o diagrama entra num fluxo em loop. O loop é desenhado com uma seta curva que envolve duas caixas centrais, reforçando visualmente a ideia de repetição para cada byte de entrada. A primeira caixa central está rotulada como "XOR com estado" e mostra um pequeno ícone de byte a fundir-se na caixa de estado, sugerindo uma operação de combinação sem nomear quaisquer constantes concretas ou padrões de bits. A segunda caixa está rotulada como "Estado de multiplicação" e está ligada diretamente após a caixa XOR, ilustrando o segundo passo conceptual que transforma ainda mais o estado. As duas caixas estão alinhadas horizontalmente, com setas entre elas, e a seta em loop arqueia desde a caixa de multiplicação de volta para o caminho de processamento de entrada, tornando claro que estes dois passos se repetem para cada byte.

À direita do ciclo, uma seta a negrito rotulada "After all bytes" aponta para um retângulo final grande rotulado como "saída hash de 64 bits." Esta caixa de saída é visualmente distinta, ligeiramente mais escura do que as outras, para enfatizar que é o produto final do algoritmo. Dentro da caixa está apenas a etiqueta do texto; Não existem números nem diagramas de bits, mantendo o conteúdo geral e resistente a imprecisões.

Ao longo do infográfico, pequenos ícones como símbolos simplificados de bytes e setas circulares são usados para adicionar clareza sem desordem. A tipografia é grande e amigável, pensada para aprendizes, e cada etiqueta é formulada em linguagem simples em vez de notação matemática. Não há referências a constantes específicas, deslocamentos, primos ou operações exatas para além dos nomes de alto nível "XOR" e "Multiply", garantindo que o diagrama se mantém amplamente correto mesmo com a variação das implementações.

No geral, a composição lê-se naturalmente da esquerda para a direita: os dados entram como bytes, são combinados com um estado em execução, transformados repetidamente num ciclo de dois passos e, finalmente, emitidos como um valor de hash de 64 bits. O estilo visual é moderno e acessível, tornando o algoritmo menos intimidante, ao mesmo tempo que transmite a estrutura essencial do processo FNV-1a.

A imagem está relacionada com: Calculadora de código de hash Fowler-Noll-Vo FNV1a-64