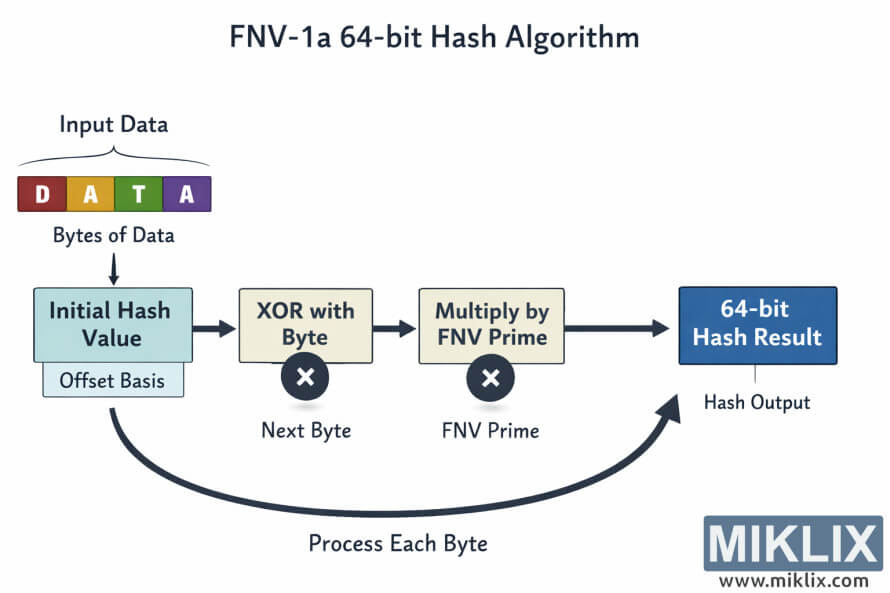

Afbeelding: FNV-1a 64-bits hash-algoritme – Conceptueel stroomdiagram

Gepubliceerd: 12 januari 2026 om 13:27:36 UTC

Laatst bijgewerkt: 9 januari 2026 om 21:26:53 UTC

Een overzichtelijke infographic die de algemene werking van het FNV-1a 64-bits hash-algoritme uitlegt, van invoerbytes via een eenvoudige verwerkingslus tot de uiteindelijke hash-uitvoer.

FNV-1a 64-bit Hash Algorithm – Conceptual Flow Diagram

Beschikbare versies van deze afbeelding

De afbeeldingsbestanden die hieronder kunnen worden gedownload, zijn minder gecomprimeerd en hebben een hogere resolutie - en daardoor een hogere kwaliteit - dan de afbeeldingen die zijn ingesloten in artikelen en pagina's op deze website, die meer zijn geoptimaliseerd voor bestandsgrootte om het bandbreedtegebruik te beperken.

Normale maat (1,536 x 1,024)

Groot formaat (3,072 x 2,048)

Zeer groot formaat (4,608 x 3,072)

Extra groot formaat (6,144 x 4,096)

Komisch groot formaat (1,048,576 x 699,051)

- Nog steeds aan het uploaden... ;-)

Beschrijving afbeelding

De afbeelding is een brede, liggende educatieve infographic die de werking van het FNV-1a 64-bits hash-algoritme op conceptueel niveau uitlegt. De infographic gebruikt een strakke witte achtergrond met zachte pastelblauwe en groene tinten, afgeronde rechthoeken en eenvoudige pijlen om de lezer van links naar rechts te leiden. Helemaal links staat een verticale stapel kleine rechthoeken met het label "Input bytes", die een stroom binnenkomende gegevens vertegenwoordigt. Deze byteblokken zijn iets verschoven om aan te geven dat het algoritme de gegevens één voor één verwerkt. Een pijl wijst vanuit deze stapel naar een groter, afgerond vak met het label "Hash state" of "Current state", wat aangeeft dat een interne waarde wordt bijgewerkt.

Vanuit dit toestandsvakje gaat het diagram een lusvormige stroom in. De lus wordt getekend met een gebogen pijl die om twee centrale vakjes heen loopt, waardoor het idee van herhaling voor elke invoerbyte visueel wordt versterkt. Het eerste centrale vakje is gelabeld met "XOR met toestand" en toont een klein byte-icoon dat samensmelt met het toestandsvakje, wat een combinatiebewerking suggereert zonder concrete constanten of bitpatronen te benoemen. Het tweede vakje is gelabeld met "Vermenigvuldig toestand" en is direct verbonden met het XOR-vakje, waarmee de tweede conceptuele stap wordt geïllustreerd die de toestand verder transformeert. De twee vakjes zijn horizontaal uitgelijnd, met pijlen ertussen, en de luspijl loopt in een boog van het vermenigvuldigingsvakje terug naar het pad voor de invoerverwerking, waardoor duidelijk wordt dat deze twee stappen zich voor elke byte herhalen.

Rechts van de lus wijst een dikke pijl met het opschrift "Na alle bytes" naar een grote rechthoek met het opschrift "64-bits hash-uitvoer". Dit uitvoervak is visueel anders, iets donkerder dan de andere, om te benadrukken dat het het eindproduct van het algoritme is. Binnenin het vak staat alleen het tekstlabel; er zijn geen getallen of bitdiagrammen, waardoor de inhoud algemeen blijft en minder gevoelig voor onnauwkeurigheden.

In de hele infographic worden kleine pictogrammen gebruikt, zoals vereenvoudigde bytesymbolen en cirkelvormige pijlen, om de informatie overzichtelijk te houden zonder te overladen met details. De typografie is groot en vriendelijk, ontworpen voor leerlingen, en elk label is in eenvoudige taal geformuleerd in plaats van wiskundige notatie. Er wordt niet verwezen naar specifieke constanten, offsets, priemgetallen of exacte bewerkingen, afgezien van de algemene termen "XOR" en "Vermenigvuldigen". Dit zorgt ervoor dat het diagram in grote lijnen correct blijft, zelfs als de implementatie varieert.

Over het algemeen leest de compositie op een natuurlijke manier van links naar rechts: gegevens worden ingevoerd als bytes, gecombineerd met een lopende status, herhaaldelijk getransformeerd in een tweestapslus en uiteindelijk uitgevoerd als een 64-bits hashwaarde. De visuele stijl is modern en toegankelijk, waardoor het algoritme minder intimiderend aanvoelt, terwijl de essentiële structuur van het FNV-1a-proces toch duidelijk wordt weergegeven.

De afbeelding is gerelateerd aan: Fowler-Noll-Vo FNV1a-64 Hashcodecalculator