Imagen: Descripción visual del algoritmo hash SHA3-384

Publicado: 12 de enero de 2026, 14:34:44 UTC

Última actualización: 9 de enero de 2026, 23:57:41 UTC

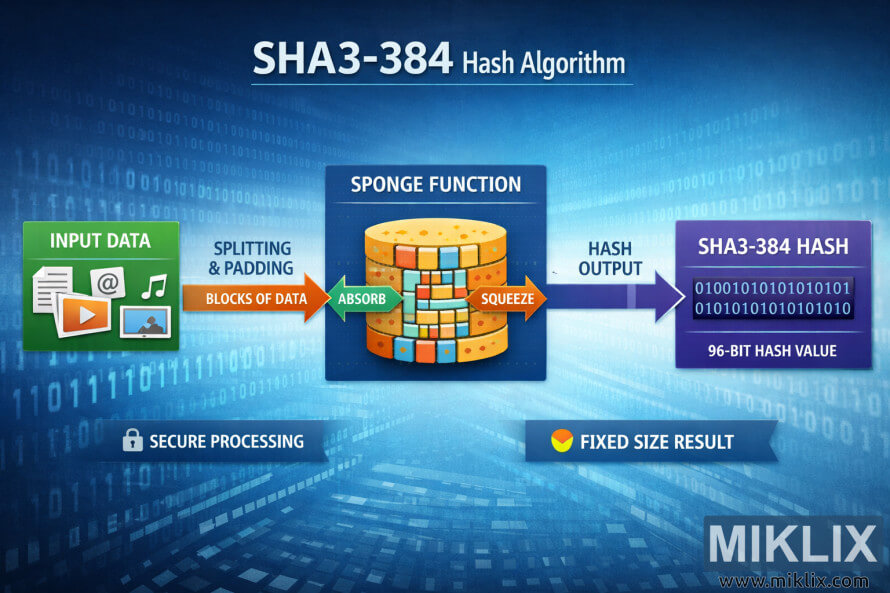

Infografía de paisaje de alta resolución que explica el proceso hash SHA3-384 desde los datos de entrada a través de una función de esponja hasta un resultado hash de tamaño fijo.

Visual Overview of the SHA3-384 Hash Algorithm

Versiones disponibles de esta imagen

Los archivos de imagen que se pueden descargar a continuación están menos comprimidos y tienen mayor resolución -y, por tanto, mayor calidad- que las imágenes incrustadas en artículos y páginas de este sitio web, cuyo tamaño está más optimizado para reducir el consumo de ancho de banda.

Talla normal (1,536 x 1,024)

Tamaño grande (3,072 x 2,048)

Tamaño muy grande (4,608 x 3,072)

Tamaño extragrande (6,144 x 4,096)

Tamaño cómicamente grande (1,048,576 x 699,051)

- Sigo subiendo... ;-)

Descripción de la imagen

La imagen es una infografía amplia y horizontal que explica visualmente el flujo del algoritmo hash SHA3-384 de forma clara y sin tecnicismos. El fondo es una escena digital azul con tenues secuencias de dígitos binarios que se difuminan en perspectiva, dando la impresión de que los datos se mueven en un espacio virtual. En la parte superior central, unas grandes letras blancas indican "Algoritmo Hash SHA3-384", lo que define el tema del diagrama.

En el extremo izquierdo se encuentra un panel verde denominado "Datos de entrada". Dentro de este cuadro se encuentran iconos simples que representan contenido digital común, como un documento, un símbolo de correo electrónico, una nota musical, un botón de reproducción de vídeo y una miniatura de imagen. Estos iconos sugieren que el algoritmo puede aceptar diversos tipos de información sin mostrar el contenido real del archivo.

Desde este panel, una flecha naranja gruesa apunta a la derecha y está marcada con "División y relleno" y "Bloques de datos". Esto transmite la idea de que la información entrante se prepara y se fragmenta antes de ser procesada, evitando detalles de bajo nivel o potencialmente inexactos.

En el centro de la imagen se encuentra el elemento visual más grande: una caja azul oscuro titulada "Función Esponja". En su interior se encuentra un objeto cilíndrico estilizado, compuesto por bloques rectangulares de colores entrelazados. El cilindro está dibujado en un corte transversal, de modo que los bloques internos son visibles, simulando una estructura modular en capas. Dos flechas curvas se superponen al cilindro: una flecha verde con la etiqueta "Absorber" apuntando hacia adentro y una flecha naranja con la etiqueta "Comprimir" apuntando hacia afuera. Juntas, ilustran el concepto de alto nivel de cómo los datos se incorporan al estado interno y posteriormente generan una salida.

La derecha de la función de esponja, una flecha azul etiquetada como "Salida de Hash" continúa el flujo. Esta flecha lleva a un panel morado titulado "Hash SHA3-384". Dentro de este panel hay varias líneas de dígitos de aspecto binario, presentados como un patrón genérico en lugar de un valor hash real. Debajo de los dígitos, un texto indica "Valor de Hash de Tamaño Fijo", lo que enfatiza que el resultado tiene una longitud constante independientemente de la entrada.

En la parte inferior de la infografía se muestran dos pequeños mensajes de texto. Uno muestra un candado con las palabras "Procesamiento seguro", lo que refuerza la idea de que la transformación es criptográficamente segura. El otro muestra un símbolo circular similar a un indicador junto al texto "Resultado de tamaño fijo", que resume una de las propiedades principales del algoritmo.

En general, la composición es clara y de izquierda a derecha, con colores brillantes y contrastantes, iconos sencillos y etiquetas grandes para comunicar las principales etapas del proceso SHA3-384 sin ahondar en parámetros internos específicos ni detalles matemáticos. El tono visual es educativo y accesible, diseñado para que los espectadores comprendan el concepto de hash de un vistazo.

La imagen está relacionada con: Calculadora del código hash SHA3-384