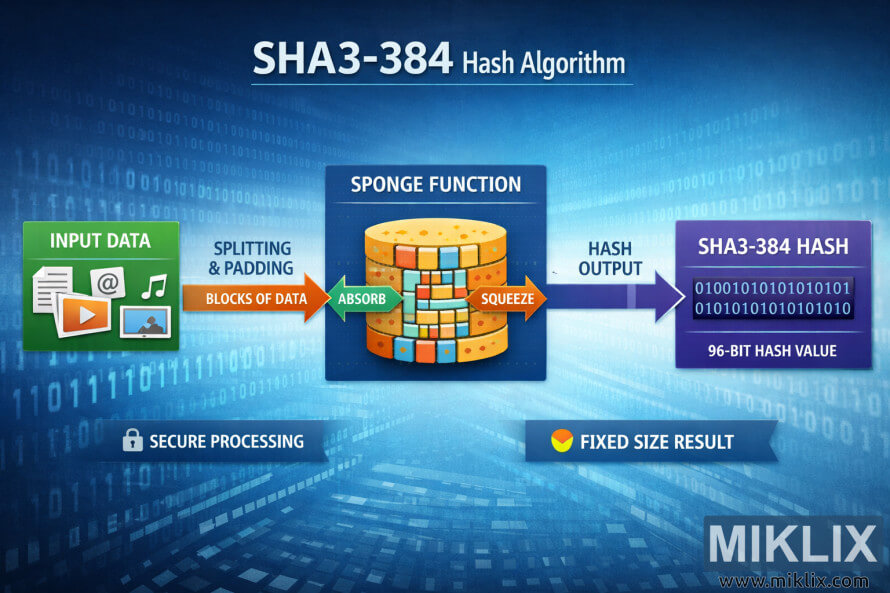

Imagem: Visão geral visual do algoritmo de hash SHA3-384

Publicado: 12 de janeiro de 2026 às 14:34:51 UTC

Última atualização: 9 de janeiro de 2026 às 23:57:41 UTC

Infográfico de alta resolução que explica o processo de hashing SHA3-384, desde os dados de entrada, passando por uma função de otimização, até um resultado de hash de tamanho fixo.

Visual Overview of the SHA3-384 Hash Algorithm

Versões disponíveis desta imagem

Os arquivos de imagem disponíveis para download abaixo são menos compactados e de maior resolução - e, como resultado, de maior qualidade - do que as imagens incorporadas em artigos e páginas deste site, que são mais otimizadas para o tamanho do arquivo a fim de reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extragrande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou fazendo o upload... ;-)

Descrição da imagem

Imagem é um infográfico amplo, em formato paisagem, que explica visualmente o fluxo do algoritmo de hash SHA3-384 de forma clara e acessível. O fundo é uma cena digital em tons de azul, com tênues fluxos de dígitos binários que se desvanecem em perspectiva, dando a impressão de dados se movendo por um espaço virtual. No centro superior, grandes letras brancas exibem a inscrição "Algoritmo de Hash SHA3-384", estabelecendo o tema do diagrama.

Na extrema esquerda, encontra-se um painel verde com a inscrição "Dados de Entrada". Dentro dessa caixa, há ícones simples que representam conteúdo digital comum, como um documento, um símbolo de e-mail, uma nota musical, um botão de reprodução de vídeo e uma miniatura de imagem. Esses ícones sugerem que o algoritmo pode aceitar diversos tipos de informação, sem exibir o conteúdo real dos arquivos.

Neste painel, uma seta laranja espessa aponta para a direita e traz a anotação "Divisão e Preenchimento" e "Blocos de Dados". Isso transmite a ideia de que as informações recebidas são preparadas e divididas em partes antes de serem processadas, evitando detalhes de baixo nível ou potencialmente imprecisos.

No centro da imagem encontra-se o maior elemento visual, uma caixa azul-escura intitulada "Função Esponja". Dentro dela, há um objeto cilíndrico estilizado, composto por blocos retangulares coloridos que se encaixam. O cilindro é desenhado em corte transversal, de modo que os blocos internos ficam visíveis, assemelhando-se a uma estrutura modular em camadas. Duas setas curvas estão sobrepostas ao cilindro: uma seta verde com a inscrição "Absorver", apontando para dentro, e uma seta laranja com a inscrição "Comprimir", apontando para fora. Juntas, elas ilustram o conceito geral de dados sendo absorvidos pelo estado interno e, posteriormente, gerando uma saída.

À direita da função de esponja, uma seta azul com a etiqueta "Saída de Hash" dá continuidade ao fluxo. Ela leva a um painel roxo intitulado "Hash SHA3-384". Dentro deste painel, há várias linhas de dígitos com aparência binária, apresentados como um padrão genérico em vez de um valor de hash real. Abaixo dos dígitos, a legenda "Valor de Hash de Tamanho Fixo" enfatiza que o resultado tem um comprimento consistente, independentemente da entrada.

Na parte inferior do infográfico, há dois pequenos destaques em formato de banner. Um deles exibe um ícone de cadeado com as palavras "Processamento Seguro", reforçando a ideia de que a transformação é criptograficamente segura. O outro exibe um símbolo circular semelhante a um medidor ao lado do texto "Resultado de Tamanho Fixo", resumindo uma das principais propriedades do algoritmo.

De forma geral, a composição é limpa e da esquerda para a direita, utilizando cores vivas e contrastantes, ícones simples e rótulos grandes para comunicar as principais etapas do processo SHA3-384 sem se aprofundar em parâmetros internos específicos ou detalhes matemáticos. O tom visual é didático e acessível, projetado para ajudar os espectadores a compreender o conceito de hashing rapidamente.

A imagem está relacionada a: Calculadora de código hash SHA3-384