Imagen: Descripción general del algoritmo hash SHA-512/256

Publicado: 12 de enero de 2026, 14:31:12 UTC

Última actualización: 10 de enero de 2026, 19:25:13 UTC

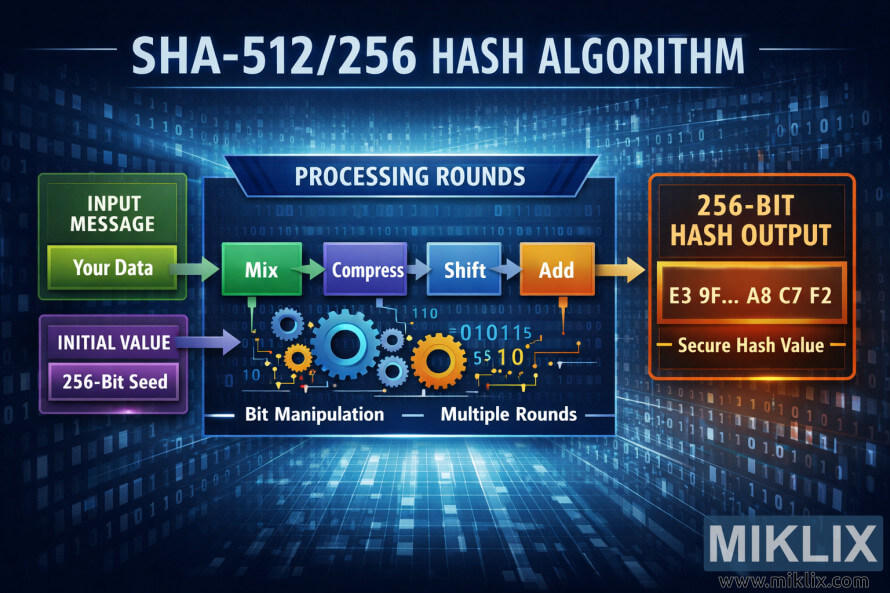

Descripción visual del algoritmo hash SHA-512/256, que ilustra cómo los datos de entrada pasan por múltiples etapas de procesamiento para producir un valor hash seguro de 256 bits.

SHA-512/256 Hash Algorithm Overview

Versiones disponibles de esta imagen

Los archivos de imagen que se pueden descargar a continuación están menos comprimidos y tienen mayor resolución -y, por tanto, mayor calidad- que las imágenes incrustadas en artículos y páginas de este sitio web, cuyo tamaño está más optimizado para reducir el consumo de ancho de banda.

Talla normal (1,536 x 1,024)

Tamaño grande (3,072 x 2,048)

Tamaño muy grande (4,608 x 3,072)

Tamaño extragrande (6,144 x 4,096)

Tamaño cómicamente grande (1,048,576 x 699,051)

- Sigo subiendo... ;-)

Descripción de la imagen

La imagen es una infografía amplia y horizontal que explica el concepto del algoritmo hash SHA-512/256 de forma intuitiva y sin tecnicismos. En la parte superior, un gran titular dice "ALGORITMO HASH SHA-512/256" en negrita y letras blancas brillantes sobre un fondo digital azul oscuro con dígitos binarios suavemente difuminados. La paleta de colores general se compone de azules y verde azulado fríos, con acentos de verde, morado y naranja para distinguir las etapas del proceso.

La izquierda del gráfico hay dos paneles apilados que representan las entradas. El panel superior, de color verde, está etiquetado como "MENSAJE DE ENTRADA" con un recuadro interior más pequeño que dice "Sus datos", lo que sugiere que se puede proporcionar cualquier archivo o texto al algoritmo. Debajo, un panel morado está etiquetado como "VALOR INICIAL" con la subetiqueta "Semilla de 256 bits", que representa el estado inicial del proceso de hash. Ambos paneles tienen flechas que apuntan hacia el centro de la imagen, lo que indica el flujo de información hacia el algoritmo.

En el centro hay un gran banner con la etiqueta "RONDAS DE PROCESAMIENTO". Debajo de este banner hay una tubería horizontal formada por cuatro bloques de colores conectados por flechas. Los bloques están etiquetados, de izquierda a derecha, como "Mezclar", "Comprimir", "Mayús" y "Añadir". Estas etiquetas son intencionadamente abstractas y de alto nivel, diseñadas para transmitir la idea de transformaciones repetidas sin comprometerse con detalles técnicos precisos. Debajo de estos bloques se encuentran engranajes estilizados en azul y dorado, junto con dígitos binarios dispersos, que refuerzan visualmente la idea de computación interna y manipulación de bits. Una pequeña leyenda debajo de los engranajes dice "Manipulación de bits: Múltiples rondas", lo que enfatiza que los datos se transforman muchas veces antes de obtener el resultado final.

La derecha de la infografía se encuentra el área de salida, representada como un panel naranja y negro brillante. Está etiquetada como "SALIDA DE HASH DE 256 BITS" y contiene una cadena hexadecimal corta y ficticia, como "E3 9F… A8 C7 F2", para ilustrar el formato de un hash sin implicar ningún valor real. Debajo de este ejemplo de salida se encuentra el subtítulo "Valor de Hash Seguro", que deja claro que el resultado es un resumen criptográfico de longitud fija.

El fondo que recorre toda la imagen es un corredor futurista de luz y código binario flotante, que da la impresión de que los datos fluyen a través de un sistema digital. La composición guía claramente la mirada del espectador de izquierda a derecha: comienza con el mensaje de entrada y el valor inicial, pasa por las rondas de procesamiento central y termina con la salida del hash de 256 bits. En general, la imagen ofrece una visualización conceptual accesible de cómo SHA-512/256 toma los datos, los procesa mediante múltiples pasos abstractos y genera un hash seguro de longitud fija.

La imagen está relacionada con: Calculadora de código hash SHA-512/256