Imagem: Visão Geral do Algoritmo de Hash SHA-512/256

Publicado: 12 de janeiro de 2026 às 14:31:19 UTC

Última atualização: 10 de janeiro de 2026 às 19:25:13 UTC

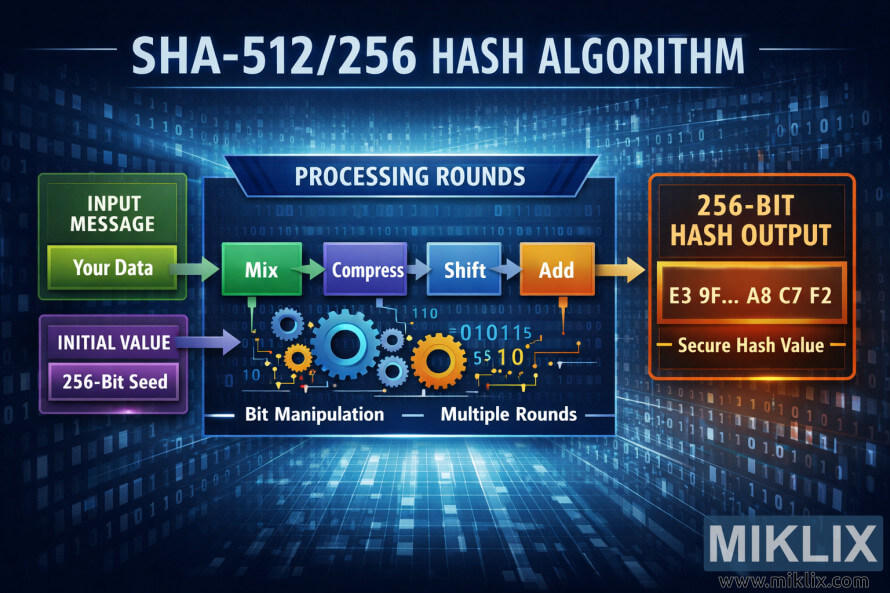

Visão visual do algoritmo de hash SHA-512/256, ilustrando como os dados de entrada passam por múltiplas etapas de processamento para produzir um valor de hash seguro de 256 bits.

SHA-512/256 Hash Algorithm Overview

Versões disponíveis desta imagem

Os ficheiros de imagem disponíveis para transferência abaixo estão menos comprimidos e têm maior resolução - e, consequentemente, maior qualidade - do que as imagens incorporadas nos artigos e páginas deste sítio Web, que estão mais optimizadas em termos de tamanho de ficheiro para reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extra grande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou a carregar... ;-)

Descrição da imagem

A imagem é um infográfico amplo, orientado para paisagem, que explica o conceito do algoritmo de hash SHA-512/256 de forma amigável e não técnica. No topo, uma grande manchete diz "SHA-512/256 HASH ALGORITHM\" em letras brancas brilhantes e a negrito contra um fundo digital azul-escuro preenchido com dígitos binários suavemente desfocados. A paleta geral de cores é azul frio e azul-petróleo, com cores de destaque verde, roxo e laranja para distinguir as fases do processo.

No lado esquerdo do gráfico há dois painéis empilhados que representam entradas. O painel verde superior está rotulado como "INPUT MESSAGE\" com uma caixa interior mais pequena que diz "Os Seus Dados", sugerindo que qualquer ficheiro ou texto pode ser fornecido ao algoritmo. Por baixo, um painel roxo é rotulado \"VALOR INICIAL\" com o subrótulo \"256-Bit Seed\", representando o estado inicial do processo de hash. Ambos os painéis têm setas apontadas para o centro da imagem, indicando o fluxo de informação para o algoritmo.

No centro há uma grande faixa rotulada \"PROCESSAMENTO DE MUNIÇÕES\". Por baixo deste estandarte há um tubo horizontal feito de quatro blocos coloridos ligados por setas. Os blocos estão rotulados, da esquerda para a direita, \"Mix\", \"Compress\", \"Shift\" e \"Add\". Estas etiquetas são intencionalmente de alto nível e abstratas, concebidas para transmitir a ideia de transformações repetidas sem se comprometer com detalhes técnicos precisos. Por baixo destes blocos encontram-se engrenagens estilizadas em azul e dourado, juntamente com dígitos binários dispersos, reforçando visualmente a ideia de computação interna e manipulação de bits. Uma pequena legenda abaixo das engrenagens diz "Manipulação de Bits — Múltiplas Rondas\", enfatizando que os dados são transformados muitas vezes antes de aparecer o resultado final.

No lado direito do infográfico está a área de saída, mostrada como um painel laranja e preto brilhante. Está rotulado como "256-BIT HASH OUTPUT\" e contém uma curta cadeia hexadecimal fictícia como \"E3 9F... A8 C7 F2\" para ilustrar o formato de um hash sem implicar qualquer valor real. Por baixo deste exemplo está o subtítulo \"Secure Hash Value", deixando claro que o resultado é um resumo criptográfico de duração fixa.

O fundo em toda a imagem é um corredor futurista de luz e código binário flutuante, dando a impressão de dados a fluir através de um sistema digital. A composição orienta claramente o olhar do observador da esquerda para a direita: começando pela mensagem de entrada e pelo valor inicial, percorrendo as rondas centrais de processamento e terminando com a saída de hash de 256 bits. No geral, a imagem serve como uma visualização conceptual acessível de como o SHA-512/256 recebe dados, processa-os através de múltiplos passos abstratos e produz um hash seguro de comprimento fixo.

A imagem está relacionada com: Calculadora de código hash SHA-512/256