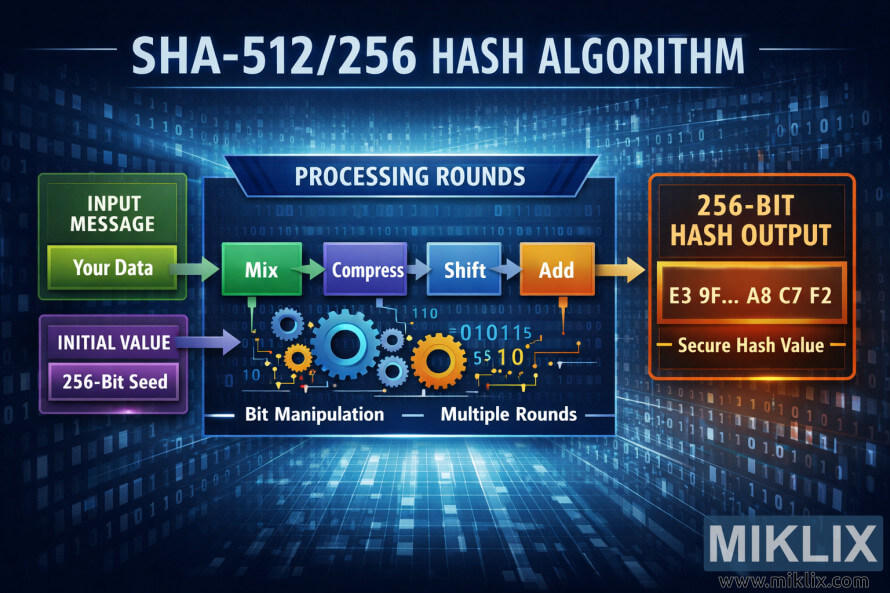

Immagine: Panoramica dell'algoritmo hash SHA-512/256

Pubblicato: 12 gennaio 2026 alle ore 14:31:15 UTC

Ultimo aggiornamento: 10 gennaio 2026 alle ore 19:25:13 UTC

Panoramica visiva dell'algoritmo hash SHA-512/256, che illustra come i dati di input attraversano più fasi di elaborazione per produrre un valore hash sicuro a 256 bit.

SHA-512/256 Hash Algorithm Overview

Versioni disponibili di questa immagine

I file immagine disponibili per il download qui sotto sono meno compressi e ad alta risoluzione - e di conseguenza di qualità superiore - rispetto alle immagini incorporate negli articoli e nelle pagine di questo sito, che sono più ottimizzate per le dimensioni dei file al fine di ridurre il consumo di banda.

Taglia regolare (1,536 x 1,024)

Dimensione grande (3,072 x 2,048)

Dimensioni molto grandi (4,608 x 3,072)

Dimensione extra large (6,144 x 4,096)

Dimensioni comiche (1,048,576 x 699,051)

- Sto ancora caricando... ;-)

Descrizione dell'immagine

L'immagine è un'ampia infografica con orientamento orizzontale che spiega il concetto dell'algoritmo di hash SHA-512/256 in modo semplice e non tecnico. In alto, un grande titolo recita "ALGORITMO DI HASH SHA-512/256" in grassetto, lettere bianche luminose su uno sfondo digitale blu scuro, riempito con cifre binarie leggermente sfocate. La tavolozza dei colori generale è caratterizzata da blu e verde acqua freddi, con accenti di verde, viola e arancione per distinguere le fasi del processo.

Sul lato sinistro del grafico sono presenti due pannelli sovrapposti che rappresentano gli input. Il pannello verde superiore è etichettato \"MESSAGGIO DI INPUT\" con un riquadro interno più piccolo che riporta \"I tuoi dati\", a indicare che è possibile fornire all'algoritmo qualsiasi file o testo. Sotto, un pannello viola è etichettato \"VALORE INIZIALE\" con la sottoetichetta \"Seed a 256 bit\", che rappresenta lo stato iniziale del processo di hashing. Entrambi i pannelli presentano frecce che puntano verso il centro dell'immagine, a indicare il flusso di informazioni nell'algoritmo.

Al centro c'è un grande banner con la scritta "PROCESSING ROUNDS". Sotto questo banner c'è una pipeline orizzontale composta da quattro blocchi colorati collegati da frecce. I blocchi sono etichettati, da sinistra a destra, "Mix", "Compress", "Shift" e "Add". Queste etichette sono volutamente di alto livello e astratte, progettate per trasmettere l'idea di trasformazioni ripetute senza entrare nei dettagli tecnici. Sotto questi blocchi ci sono ingranaggi stilizzati in blu e oro, insieme a cifre binarie sparse, che rafforzano visivamente l'idea di calcolo interno e manipolazione dei bit. Una piccola didascalia sotto gli ingranaggi recita "Bit Manipulation — Multiple Rounds", sottolineando che i dati vengono trasformati molte volte prima di ottenere il risultato finale.

Sul lato destro dell'infografica si trova l'area di output, mostrata come un pannello arancione e nero luminoso. È etichettata \"OUTPUT HASH A 256 BIT\" e contiene una breve stringa esadecimale fittizia come \"E3 9F… A8 C7 F2\" per illustrare il formato di un hash senza implicare alcun valore reale. Sotto questo output di esempio c'è il sottotitolo \"Valore hash sicuro\", che chiarisce che il risultato è un digest crittografico di lunghezza fissa.

Lo sfondo dell'intera immagine è un corridoio futuristico di luce e codice binario fluttuante, che dà l'impressione di dati che fluiscono attraverso un sistema digitale. La composizione guida chiaramente l'occhio dell'osservatore da sinistra a destra: iniziando con il messaggio di input e il valore iniziale, passando attraverso i cicli di elaborazione centrale e terminando con l'output hash a 256 bit. Nel complesso, l'immagine funge da visualizzazione concettuale accessibile di come SHA-512/256 acquisisce i dati, li elabora attraverso molteplici passaggi astratti e produce un hash sicuro di lunghezza fissa.

L'immagine è correlata a: Calcolatrice del codice hash SHA-512/256