Immagine: Algoritmo hash SHA-384 — Panoramica visiva

Pubblicato: 12 gennaio 2026 alle ore 14:28:45 UTC

Ultimo aggiornamento: 10 gennaio 2026 alle ore 19:37:25 UTC

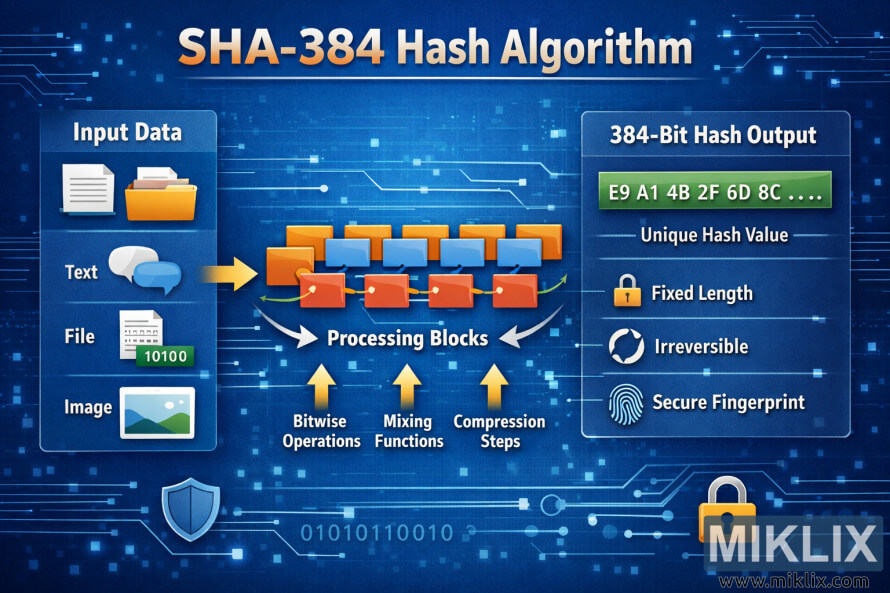

Infografica chiara che spiega l'algoritmo hash SHA-384, dai dati di input ai blocchi di elaborazione fino a un output di 384 bit di lunghezza fissa con proprietà di sicurezza.

SHA-384 Hash Algorithm — Visual Overview

Versioni disponibili di questa immagine

I file immagine disponibili per il download qui sotto sono meno compressi e ad alta risoluzione - e di conseguenza di qualità superiore - rispetto alle immagini incorporate negli articoli e nelle pagine di questo sito, che sono più ottimizzate per le dimensioni dei file al fine di ridurre il consumo di banda.

Taglia regolare (1,536 x 1,024)

Dimensione grande (3,072 x 2,048)

Dimensioni molto grandi (4,608 x 3,072)

Dimensione extra large (6,144 x 4,096)

Dimensioni comiche (1,048,576 x 699,051)

- Sto ancora caricando... ;-)

Descrizione dell'immagine

L'immagine è un'ampia infografica con orientamento orizzontale, con uno sfondo tecnologico blu moderno, ricco di sottili linee di circuito, nodi luminosi e schemi binari. In alto, un grande titolo in bianco e arancione riporta la scritta "Algoritmo di hash SHA-384", rendendo immediatamente chiara la funzione crittografica visualizzata. Il layout generale è suddiviso in tre colonne principali che guidano l'osservatore da sinistra a destra.

Sul lato sinistro si trova un pannello rettangolare arrotondato denominato "Dati di input". All'interno di questo pannello si trovano tre sezioni disposte verticalmente, ciascuna con un'icona e un'etichetta chiare. La prima sezione mostra un documento e un'icona a fumetto denominata "Testo", che rappresenta l'input scritto. La seconda sezione mostra un'icona di file con un piccolo tag in stile binario, denominata "File", a indicare che è possibile eseguire l'hashing di file digitali arbitrari. La terza sezione mostra una piccola icona di un'immagine orizzontale denominata "Immagine", a indicare che anche le immagini e altri tipi di media sono input validi. Una freccia gialla brillante punta da questo pannello di input verso il centro dell'infografica, comunicando visivamente il flusso di dati nell'algoritmo.

L'area centrale è etichettata "Blocchi di elaborazione" e raffigura una catena stilizzata di blocchi rettangolari disposti in file. I blocchi arancioni e blu sono collegati da frecce curve, formando una pipeline che suggerisce più fasi interne. Sotto questa catena si trovano tre frecce rivolte verso l'alto con didascalie: "Operazioni bit a bit", "Funzioni di miscelazione" e "Fasi di compressione". Queste etichette rimangono intenzionalmente di alto livello e generiche, evitando dettagli di implementazione eccessivamente specifici o potenzialmente inaccurati, pur trasmettendo l'idea che l'input venga trasformato e miscelato in più fasi.

Sul lato destro si trova un altro pannello rettangolare arrotondato intitolato "Output Hash a 384 bit". Nella parte superiore di questo pannello è presente una lunga barra verde che mostra un esempio abbreviato di caratteri esadecimali come "E9 A1 4B 2F 6D 8C ....", indicando chiaramente che il risultato è un valore hash di lunghezza fissa. Sotto questa barra sono presenti tre coppie di icone e testo che descrivono le proprietà dell'output. Una piccola icona a forma di lucchetto appare accanto alle parole "Lunghezza fissa", un'icona a forma di freccia circolare appare accanto a "Irreversibile" e un'icona a forma di impronta digitale appare accanto a "Impronta digitale sicura". Queste funzionalità riassumono le caratteristiche chiave di un hash crittografico senza addentrarsi in dettagli matematici.

Ulteriori elementi decorativi, come le icone dello scudo e del lucchetto vicino agli angoli inferiori, rafforzano il tema della sicurezza. L'intera combinazione di colori utilizza il blu per lo sfondo, l'arancione e il giallo per la fluidità e l'enfasi, e il verde per l'output hash finale, rendendo il flusso di informazioni intuitivo e facile da seguire. Nel complesso, l'infografica presenta SHA-384 come un processo che accetta diverse forme di dati di input, li elabora attraverso blocchi di elaborazione astratti e produce un valore hash a 384 bit coerente e sicuro.

L'immagine è correlata a: Calcolatrice del codice hash SHA-384