Imagem: SHA-384 Algoritmo de Hash — Visão Visual

Publicado: 12 de janeiro de 2026 às 14:28:50 UTC

Última atualização: 10 de janeiro de 2026 às 19:37:25 UTC

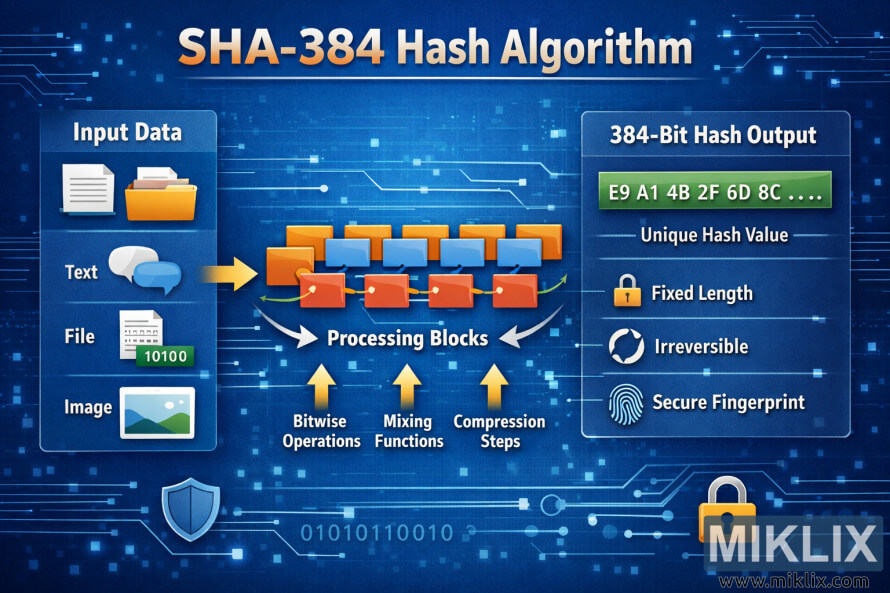

Infografia clara explicando o algoritmo de hash SHA-384, desde dados de entrada através dos blocos de processamento até uma saída de comprimento fixo de 384 bits com propriedades de segurança.

SHA-384 Hash Algorithm — Visual Overview

Versões disponíveis desta imagem

Os ficheiros de imagem disponíveis para transferência abaixo estão menos comprimidos e têm maior resolução - e, consequentemente, maior qualidade - do que as imagens incorporadas nos artigos e páginas deste sítio Web, que estão mais optimizadas em termos de tamanho de ficheiro para reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extra grande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou a carregar... ;-)

Descrição da imagem

A imagem é um infográfico amplo, orientado para paisagem, com um fundo moderno de tecnologia azul, preenchido por linhas subtis de circuito, nós brilhantes e padrões binários. No topo, uma grande manchete em texto branco e laranja diz \"SHA-384 Hash Algorithm", tornando imediatamente claro qual a função criptográfica que está a ser visualizada. O layout geral está dividido em três colunas principais que guiam o espectador da esquerda para a direita.

No lado esquerdo encontra-se um painel retangular arredondado intitulado \"Dados de Entrada". No interior deste painel há três secções empilhadas verticalmente, cada uma com um ícone e uma etiqueta transparentes. A primeira secção mostra um ícone de documento e balão de chat rotulado \"Texto\", representando a entrada escrita. A segunda secção mostra um ícone de ficheiro com uma pequena etiqueta de estilo binário, rotulada \"File\", indicando que ficheiros digitais arbitrários podem ser hashados. A terceira secção mostra um pequeno ícone de imagem paisagem rotulado \"Image\", indicando que imagens e outros tipos de media também são entradas válidas. Uma seta amarela brilhante aponta deste painel de entrada para o centro do infográfico, comunicando visualmente o fluxo de dados para o algoritmo.

A área central é rotulada como "Blocos de Processamento" e representa uma cadeia estilizada de blocos retangulares dispostos em filas. Blocos laranja e azul estão ligados por setas curvas, formando um pipeline que sugere múltiplas etapas internas. Por baixo desta cadeia há três setas apontadas para cima com legendas: \"Operações Bitwise", \"Funções de Mistura" e \"Passos de Compressão". Estes rótulos mantêm-se intencionalmente de alto nível e genéricos, evitando detalhes de implementação demasiado específicos ou potencialmente imprecisos, ao mesmo tempo que transmitem a ideia de que a entrada é transformada e misturada em várias rondas.

No lado direito encontra-se outro painel retangular arredondado intitulado \"384-Bit Hash Output". No topo deste painel há uma longa barra verde que mostra um exemplo abreviado de caracteres hexadecimais como \"E9 A1 4B 2F 6D 8C ....\", indicando claramente que o resultado é um valor de hash de comprimento fixo. Abaixo desta barra estão três pares de ícones e texto que descrevem as propriedades da saída. Um pequeno ícone de cadeado aparece ao lado das palavras \"Fixed Length", um ícone de seta circular aparece ao lado de \"Irreversible\", e um ícone de impressão digital aparece ao lado de \"Secure Fingerprint\". Estas características resumem as principais características de um hash criptográfico sem entrar em detalhes matemáticos.

Elementos decorativos adicionais, como ícones de escudo e cadeado perto dos cantos inferiores, reforçam o tema da segurança. Todo o esquema de cores utiliza azuis para o fundo, laranjas e amarelos para o fluxo e ênfase, e verde para a saída final do hash, tornando o fluxo de informação intuitivo e fácil de seguir. No geral, o infográfico apresenta o SHA-384 como um processo que toma várias formas de dados de entrada, executa-os por blocos de processamento abstratos e produz um valor de hash consistente e seguro de 384 bits.

A imagem está relacionada com: Calculadora de código de hash SHA-384