Larawan: Algoritmo ng Hash ng SHA-384 — Pangkalahatang-ideya

Nai-publish: Enero 12, 2026 nang 2:29:17 PM UTC

Huling na-update: Enero 10, 2026 nang 7:37:25 PM UTC

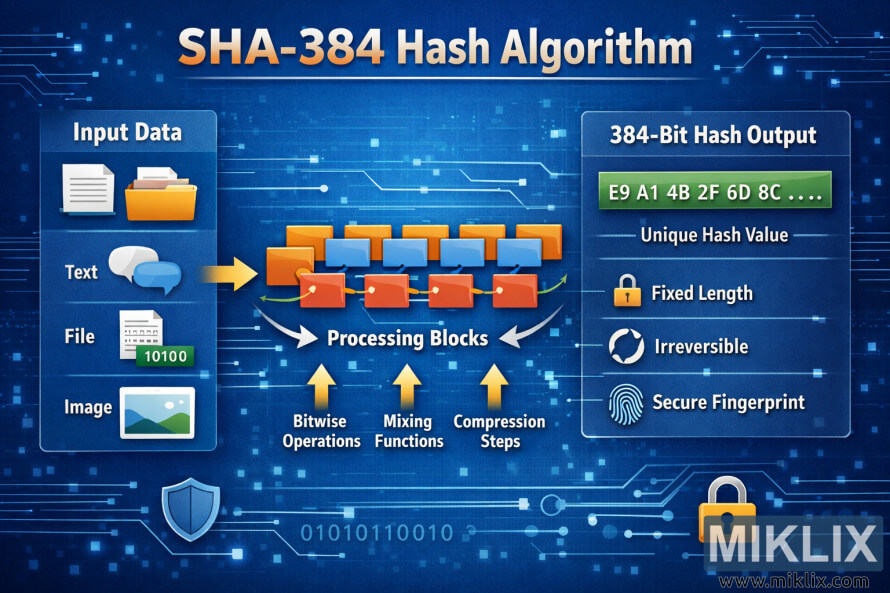

Malinaw na infographic na nagpapaliwanag sa SHA-384 hash algorithm, mula sa input data hanggang sa mga processing block hanggang sa isang fixed-length na 384-bit output na may mga security properties.

SHA-384 Hash Algorithm — Visual Overview

Mga magagamit na bersyon ng larawang ito

Ang mga larawang maaaring i-download sa ibaba ay hindi gaanong naka-compress at mas mataas ang resolution - at dahil dito, mas mataas ang kalidad - kaysa sa mga larawang naka-embed sa mga artikulo at pahina sa website na ito, na mas na-optimize para sa laki ng file upang mabawasan ang pagkonsumo ng bandwidth.

Regular na laki (1,536 x 1,024)

Malaking sukat (3,072 x 2,048)

Napakalaking sukat (4,608 x 3,072)

Napakalaking sukat (6,144 x 4,096)

Katawa-tawang laki (1,048,576 x 699,051)

- Nag-a-upload pa rin... ;-)

Paglalarawan ng larawan

Ang larawan ay isang malawak at naka-orient sa tanawin na infographic na may modernong asul na background ng teknolohiya na puno ng mga banayad na linya ng circuit, kumikinang na node, at binary pattern. Sa pinakataas, isang malaking headline sa puti at orange na teksto ang mababasa na \"SHA-384 Hash Algorithm\", na ginagawang agad na malinaw kung aling cryptographic function ang nakikita. Ang pangkalahatang layout ay nahahati sa tatlong pangunahing column na gumagabay sa tumitingin mula kaliwa hanggang kanan.

Sa kaliwang bahagi ay isang bilugan at parihabang panel na pinamagatang \"Input Data\". Sa loob ng panel na ito ay may tatlong patayong nakasalansan na seksyon, bawat isa ay may malinaw na icon at label. Ang unang seksyon ay nagpapakita ng isang icon ng dokumento at chat bubble na may label na \"Text\", na kumakatawan sa nakasulat na input. Ang pangalawang seksyon ay nagpapakita ng isang icon ng file na may maliit na binary-style na tag, na may label na \"File\", na nagpapahiwatig na ang mga arbitraryong digital na file ay maaaring i-hash. Ang ikatlong seksyon ay nagpapakita ng isang maliit na icon ng landscape na imahe na may label na \"Image\", na nagpapakita na ang mga imahe at iba pang uri ng media ay mga wastong input din. Ang isang matingkad na dilaw na arrow ay nakaturo mula sa input panel na ito patungo sa gitna ng infographic, na biswal na ipinapaalam ang daloy ng data papunta sa algorithm.

Ang gitnang bahagi ay may label na \"Processing Blocks\" at naglalarawan ng isang naka-istilong kadena ng mga parihabang bloke na nakaayos sa mga hilera. Ang mga bloke na kulay kahel at asul ay konektado sa pamamagitan ng mga kurbadong arrow, na bumubuo ng isang pipeline na nagmumungkahi ng maraming panloob na yugto. Sa ilalim ng kadenang ito ay tatlong pataas na arrow na may mga caption: \"Bitwise Operations\", \"Mixing Functions\", at \"Compression Steps\". Ang mga label na ito ay sadyang nananatiling mataas ang antas at generic, na iniiwasan ang labis na tiyak o posibleng hindi tumpak na mga detalye ng pagpapatupad habang ipinapahayag pa rin ang ideya na ang input ay binabago at hinahalo sa ilang mga round.

Sa kanang bahagi ay isa pang bilugan at parihabang panel na pinamagatang \"384-Bit Hash Output\". Sa itaas ng panel na ito ay isang mahabang berdeng bar na nagpapakita ng pinaikling halimbawa ng mga hexadecimal na karakter tulad ng \"E9 A1 4B 2F 6D 8C ....\", na malinaw na nagpapahiwatig na ang resulta ay isang fixed-length hash value. Sa ibaba ng bar na ito ay tatlong pares ng icon-at-text na naglalarawan sa mga katangian ng output. Lumilitaw ang isang maliit na lock icon sa tabi ng mga salitang \"Fixed Length\", lumilitaw ang isang pabilog na arrow icon sa tabi ng \"Irreversible\", at lumilitaw ang isang fingerprint icon sa tabi ng \"Secure Fingerprint\". Binubuod ng mga tampok na ito ang mga pangunahing katangian ng isang cryptographic hash nang hindi sinusuri ang mga detalye sa matematika.

Ang mga karagdagang elementong pandekorasyon, tulad ng mga icon ng kalasag at kandado malapit sa mga ibabang sulok, ay nagpapatibay sa tema ng seguridad. Ang buong iskema ng kulay ay gumagamit ng mga asul para sa background, mga kahel at dilaw para sa daloy at diin, at berde para sa pangwakas na output ng hash, na ginagawang madaling maunawaan at sundan ang daloy ng impormasyon. Sa pangkalahatan, inihaharap ng infographic ang SHA-384 bilang isang proseso na kumukuha ng maraming anyo ng input data, pinapatakbo ang mga ito sa pamamagitan ng mga abstract processing block, at lumilikha ng isang pare-pareho at ligtas na 384-bit na halaga ng hash.

Ang larawan ay nauugnay sa: SHA-384 Hash Code Calculator