Bild: Visualisierung des SHA3-256-Hash-Algorithmus auf hoher Ebene

Veröffentlicht: 12. Januar 2026 um 14:33:57 UTC

Zuletzt aktualisiert: 10. Januar 2026 um 00:04:00 UTC

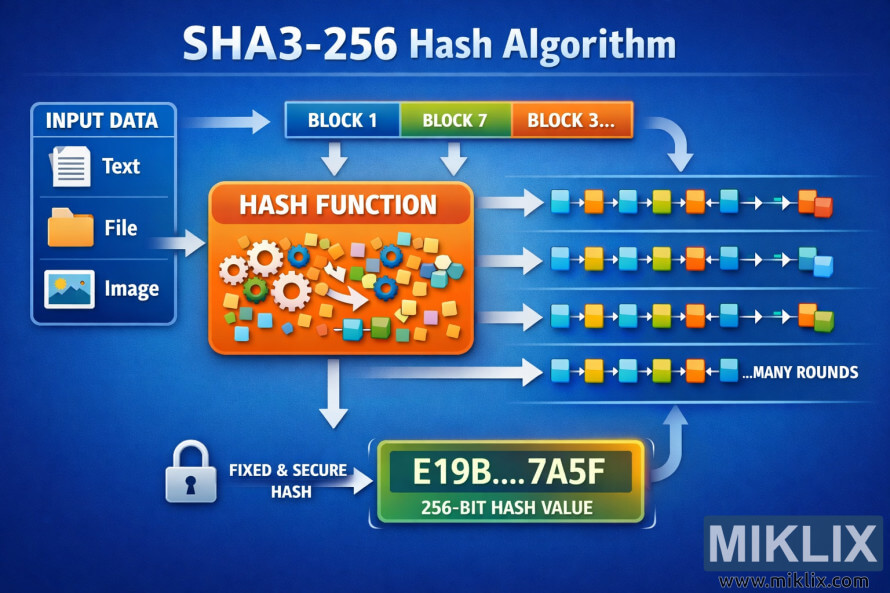

Eine übersichtliche und leicht verständliche Infografik, die den SHA3-256-Hash-Algorithmus visualisiert und zeigt, wie Eingabedaten in einen Hash fester Länge umgewandelt werden.

High-Level Visualization of the SHA3-256 Hash Algorithm

Verfügbare Versionen dieses Bildes

Die Bilddateien, die unten zum Download zur Verfügung stehen, sind weniger komprimiert und haben eine höhere Auflösung - und damit eine höhere Qualität - als die Bilder, die in Artikeln und Seiten auf dieser Website eingebettet sind, die mehr auf Dateigröße optimiert sind, um den Bandbreitenverbrauch zu reduzieren.

Normale Größe (1,536 x 1,024)

Großes Format (3,072 x 2,048)

Sehr großes Format (4,608 x 3,072)

Extra großes Format (6,144 x 4,096)

Komisch große Größe (1,048,576 x 699,051)

- Ich lade immer noch hoch... ;-)

Bildbeschreibung

Die Abbildung ist eine großformatige Infografik im Querformat, die das Grundprinzip des SHA3-256-Hashing-Verfahrens erläutert, ohne auf Implementierungsdetails einzugehen. Sie ist so gestaltet, dass sie auch für Nicht-Experten verständlich ist und gleichzeitig die Struktur des Algorithmus vermittelt.

Ganz links zeigt ein Feld mit der Bezeichnung „Eingabedaten“ einen Stapel generischer Dateien, Nachrichten und Symbole, die in einen einzigen Datenstrom fließen. Dies veranschaulicht, dass SHA3-256 Eingaben beliebiger Größe und Art verarbeiten kann. Die Elemente laufen allmählich in einen einzigen Pfeil zusammen und betonen so, dass alle Arten digitaler Daten von der Hash-Funktion einheitlich behandelt werden.

Der Pfeil führt zu einem zentralen Abschnitt mit dem Titel „Vorverarbeitung & Absorption“. Hier gelangt der Datenstrom in einen großen, sanft gerundeten Container. Im Inneren dieses Containers werden einfache Blockformen nach innen gezeichnet, was die Idee veranschaulicht, dass der Algorithmus die Eingabe in Blöcken verarbeitet. Der Container ist bewusst abstrakt gehalten und verzichtet auf konkrete Zahlen, vermittelt aber dennoch klar das Konzept der wiederholten Datenzufuhr in einen internen Zustand.

Der zentrale visuelle Fokus liegt in der Bildmitte: ein großer kreisförmiger oder quadratischer „Zustandsbereich“ mit dezenten Gitterlinien. Um diesen Bereich herum verlaufen mehrere geschwungene Pfeile, die mit allgemeinen Begriffen wie „Mischen“, „Permutieren“ und „Wiederholen“ beschriftet sind. Diese Pfeile umkreisen den Zustand und veranschaulichen so, dass SHA3-256 mehrere interne Transformationsrunden durchführt. Die Pfeile sind fließend und kontinuierlich und vermitteln damit eher das Konzept der Diffusion und der Nicht-Umkehrbarkeit als exakte Operationen. Es werden keine spezifischen Konstanten oder Schritte benannt, um Ungenauigkeiten zu vermeiden und gleichzeitig den iterativen Charakter des Algorithmus zu erfassen.

Rechts neben dem Zustand führt ein weiterer Pfeil zu einem Abschnitt mit dem Titel „Ausgabe komprimieren“. Dieses Feld zeigt, wie der interne Zustand einen Strom kleiner Blöcke freigibt, die zu einem einzigen, kompakten Balken verschmelzen. Die visuelle Metapher legt nahe, dass der Algorithmus nach der Verarbeitung eine feste Datenmenge aus dem Zustand extrahiert.

Ganz rechts befindet sich das letzte Feld mit der Bezeichnung „256-Bit-Hash“. Es zeigt eine kurze, einheitliche Zeichenkette im Hexadezimalformat in einem übersichtlichen Rahmen, die den endgültigen Hashwert darstellt. Daneben deuten kleine Symbole wie ein Schild und ein Häkchen auf Eigenschaften wie Integrität und Sicherheit hin, ohne jedoch technische Garantien aufzulisten.

Die Farbpalette ist insgesamt ruhig und modern, mit Blau- und Violetttönen für den internen Prozess und einer kontrastierenden Akzentfarbe für den finalen Hash. Der Hintergrund ist hell und übersichtlich, und die einzelnen Abschnitte sind durch dezente Trennlinien und Überschriften klar voneinander abgegrenzt. Die gesamte Komposition liest sich wie eine Geschichte von links nach rechts: Eingaben werden verarbeitet, wiederholt kombiniert, und es entsteht ein kurzer Hash fester Länge. Das Bild vermittelt Zweck und Ablauf von SHA3-256 auf einer konzeptionellen Ebene und bleibt dabei neutral, präzise und leicht verständlich.

Das Bild ist verwandt mit: SHA3-256 Hash-Code-Rechner