ရုပ်ပုံ- SHA3-256 Hash Algorithm ၏ အဆင့်မြင့် မြင်ယောင်မှု

ထုတ်ဝေသည်- ၂၀၂၆၊ ဇန်နဝါရီ ၁၂ UTC ၁၄:၃၄:၂၆

နောက်ဆုံး မွမ်းမံပြင်ဆင်သည်- ၂၀၂၆၊ ဇန်နဝါရီ ၁၀ UTC ၀၀:၀၄:၀၀

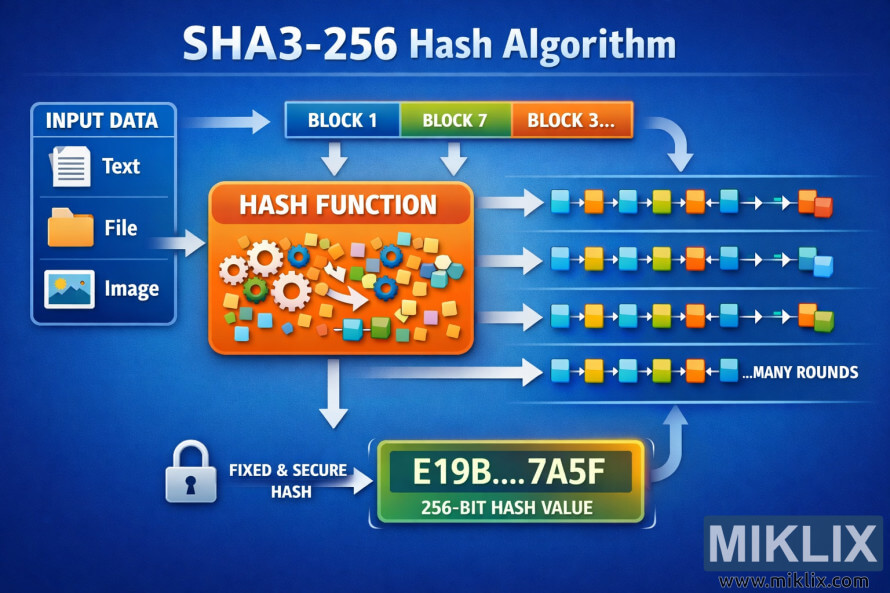

SHA3-256 hash algorithm ကို မြင်သာအောင်ပြသထားတဲ့ ရှင်းလင်းပြီး နားလည်ရလွယ်ကူတဲ့ infographic တစ်ခု၊ input data ကို fixed-length digest အဖြစ် ဘယ်လိုပြောင်းလဲလဲဆိုတာကို ပြသထားပါတယ်။

High-Level Visualization of the SHA3-256 Hash Algorithm

ဤပုံ၏ ရရှိနိုင်သော ဗားရှင်းများ

အောက်တွင် ဒေါင်းလုဒ်လုပ်နိုင်သော ရုပ်ပုံဖိုင်များသည် ဤဝက်ဘ်ဆိုက်ရှိ ဆောင်းပါးများနှင့် စာမျက်နှာများတွင် ထည့်သွင်းထားသော ရုပ်ပုံများထက် ချုံ့မှုနည်းပြီး ရုပ်ထွက်အရည်အသွေးမြင့်မားသည် - ထို့ကြောင့် အရည်အသွေးမြင့်မားပြီး bandwidth သုံးစွဲမှုကို လျှော့ချရန်အတွက် ဖိုင်အရွယ်အစားအတွက် ပိုမိုသင့်တော်အောင် ပြုလုပ်ထားသည်။

ပုံမှန်အရွယ်အစား (1,536 x 1,024)

အရွယ်အစားကြီး (3,072 x 2,048)

အရွယ်အစား အလွန်ကြီးမား (4,608 x 3,072)

အရွယ်အစား အလွန်ကြီး (6,144 x 4,096)

ရယ်စရာကောင်းလောက်အောင် အရွယ်အစားကြီးမား (1,048,576 x 699,051)

- တင်နေတုန်းပဲ... ;-)

ပုံဖော်ပြချက်

ပုံသည် ကျယ်ပြန့်သော၊ ရှုခင်းကို အခြေခံသည့် infographic တစ်ခုဖြစ်ပြီး အဆင့်နိမ့်အကောင်အထည်ဖော်မှုအသေးစိတ်အချက်အလက်များကို မလေ့လာဘဲ SHA3-256 hashing လုပ်ငန်းစဉ်၏ အလုံးစုံအယူအဆကို ရှင်းပြသည်။ ၎င်းကို algorithm ၏ဖွဲ့စည်းပုံကို ဖော်ပြနေစဉ်တွင် ကျွမ်းကျင်သူမဟုတ်သူများ ဖတ်ရှုနိုင်ရန် ဒီဇိုင်းထုတ်ထားသည်။

ဘယ်ဘက်အစွန်ဆုံးတွင် "Input Data" ဟု အမည်ပေးထားသော panel သည် တစ်ခုတည်းသော stream ထဲသို့ စီးဆင်းနေသော generic files၊ messages နှင့် symbols များ၏ stack ကို ပြသထားသည်။ ၎င်းသည် SHA3-256 သည် မည်သည့်အရွယ်အစား သို့မဟုတ် မည်သည့် input အမျိုးအစားကိုမဆို လက်ခံနိုင်ကြောင်း ရုပ်မြင်သံကြားဖြင့် ကိုယ်စားပြုသည်။ element များသည် တဖြည်းဖြည်း မြှားတစ်ခုတည်းအဖြစ် ပေါင်းစည်းသွားပြီး digital data အမျိုးအစားအားလုံးကို hash function မှ တစ်ပြေးညီ ကိုင်တွယ်ကြောင်း အလေးပေးဖော်ပြသည်။

မြှားသည် "ကြိုတင်လုပ်ဆောင်ခြင်းနှင့် စုပ်ယူခြင်း" ဟု အမည်ပေးထားသော အလယ်ဗဟိုအပိုင်းသို့ ဦးတည်သည်။ ဤနေရာတွင် ဒေတာစီးကြောင်းသည် ကြီးမားပြီး နူးညံ့စွာဝိုင်းစက်သော ကွန်တိန်နာထဲသို့ ဝင်ရောက်သည်။ ဤကွန်တိန်နာအတွင်းတွင် အယ်လဂိုရီသမ်သည် အဝင်ကို အပိုင်းအစများအဖြစ် စီမံဆောင်ရွက်သည်ဟူသော အယူအဆကို သရုပ်ဖော်သည့် ရိုးရှင်းသော ဘလောက်ပုံသဏ္ဍာန်များ ရှိသည်။ ကွန်တိန်နာသည် ရည်ရွယ်ချက်ရှိရှိ abstract ပုံစံဖြစ်ပြီး မည်သည့် ကွန်ကရစ်နံပါတ်များကိုမျှ ရှောင်ရှားသော်လည်း အတွင်းပိုင်းအခြေအနေထဲသို့ ဒေတာများကို ထပ်ခါတလဲလဲ ပေးပို့ခြင်းဆိုင်ရာ အယူအဆကို ရှင်းရှင်းလင်းလင်း ဖော်ပြပေးသည်။

ပုံရဲ့အလယ်ဗဟိုဟာ အဓိကအမြင်အာရုံအာရုံစိုက်မှုဖြစ်ပါတယ်- သိမ်မွေ့တဲ့ဇယားကွက်မျဉ်းတွေပါတဲ့ ကြီးမားတဲ့စက်ဝိုင်း ဒါမှမဟုတ် စတုရန်း "အခြေအနေ" ဧရိယာတစ်ခုပါ။ ၎င်းပတ်လည်မှာ "Mix," "Permute," နဲ့ "Repeat" ကဲ့သို့သော အထွေထွေအသုံးအနှုန်းများဖြင့် အညွှန်းတပ်ထားသော ကွင်းဆက်မြှားများစွာရှိပါတယ်။ ဒီမြှားတွေဟာ အခြေအနေတစ်ဝိုက်မှာ လည်ပတ်ပြီး SHA3-256 က အတွင်းပိုင်းအသွင်ပြောင်းမှုရဲ့ အကြိမ်များစွာကို လုပ်ဆောင်ကြောင်းပြသပါတယ်။ မြှားတွေဟာ ချောမွေ့ပြီး စဉ်ဆက်မပြတ်ဖြစ်ပြီး တိကျတဲ့လုပ်ဆောင်ချက်တွေထက် ပျံ့နှံ့မှုနဲ့ ပြောင်းပြန်မဖြစ်မှုဆိုင်ရာ အယူအဆကို ဖော်ပြပါတယ်။ တိကျတဲ့ ကိန်းသေတွေ ဒါမှမဟုတ် အဆင့်တွေကို အမည်မပေးထားဘဲ အယ်လဂိုရီသမ်ရဲ့ ထပ်ခါတလဲလဲလုပ်ဆောင်တဲ့ သဘောသဘာဝကို ဖမ်းယူထားဆဲဖြစ်ပြီး မတိကျမှုတွေကို ကာကွယ်ပေးပါတယ်။

ပြည်နယ်၏ ညာဘက်တွင်၊ နောက်ထပ်မြှားတစ်ခုသည် "Squeezing Output" ဟု အမည်ပေးထားသော အပိုင်းသို့ ဦးတည်နေသည်။ ဤ panel သည် တစ်ခုတည်းသော၊ ကျစ်လစ်သော bar တစ်ခုအဖြစ် ပေါင်းစည်းသွားသော သေးငယ်သည့် block စီးကြောင်းကို ထုတ်လွှတ်နေသော internal state ကို ပြသထားသည်။ visual ဥပစာသည် စီမံဆောင်ရွက်ပြီးနောက်၊ algorithm သည် ပြည်နယ်မှ ပုံသေဒေတာပမာဏကို ထုတ်ယူသည်ဟု အကြံပြုထားသည်။

ညာဘက်အစွန်ဆုံးမှာ နောက်ဆုံး panel ကို "256-bit Hash" လို့ အမည်ပေးထားပါတယ်။ ဒါက နောက်ဆုံး digest ကိုကိုယ်စားပြုတဲ့ သန့်ရှင်းတဲ့ frame ထဲမှာ hexadecimal ပုံစံ စာလုံးတိုတိုနဲ့ တစ်ပြေးညီ string တစ်ခုကို ပြသထားပါတယ်။ ၎င်းဘေးမှာ ဒိုင်းနဲ့ checkmark လိုမျိုး icon ငယ်လေးတွေက နည်းပညာဆိုင်ရာ အာမခံချက်တွေကို မဖော်ပြထားဘဲ integrity နဲ့ security လိုမျိုး properties တွေကို ညွှန်ပြနေပါတယ်။

အလုံးစုံအရောင်ပေါင်းစပ်မှုသည် တည်ငြိမ်ပြီး ခေတ်မီပြီး အတွင်းပိုင်းလုပ်ငန်းစဉ်အတွက် အပြာရောင်နှင့် ခရမ်းရောင်များကို အသုံးပြုထားပြီး နောက်ဆုံး hash အတွက် ဆန့်ကျင်ဘက်အရောင်ကို အသုံးပြုထားသည်။ နောက်ခံသည် ပေါ့ပါးပြီး ရှုပ်ထွေးမှုမရှိသည့်အပြင် အပိုင်းတစ်ခုစီကို ညင်သာစွာ ပိုင်းခြားထားသော အပိုင်းများနှင့် ခေါင်းစဉ်များဖြင့် ရှင်းရှင်းလင်းလင်း ခွဲခြားထားသည်။ ဖွဲ့စည်းမှုတစ်ခုလုံးကို ဇာတ်လမ်းတစ်ပုဒ်ကဲ့သို့ ဘယ်မှညာသို့ ဖတ်ရသည်- မည်သည့်ထည့်သွင်းမှုကိုမဆို ထည့်သွင်းပြီး အကြိမ်ကြိမ် စုပ်ယူကာ ရောနှောပြီး အတိုအရှည် fixed-length hash ထွက်လာသည်။ ရုပ်ပုံသည် SHA3-256 ၏ ရည်ရွယ်ချက်နှင့် စီးဆင်းမှုကို သဘောတရားအဆင့်တွင် ဖော်ပြထားပြီး ကြားနေ၊ တိကျပြီး နားလည်ရလွယ်ကူသည်။

ပုံသည်- SHA3-256 ဟက်ရှ်ကုဒ်တွက်စက်