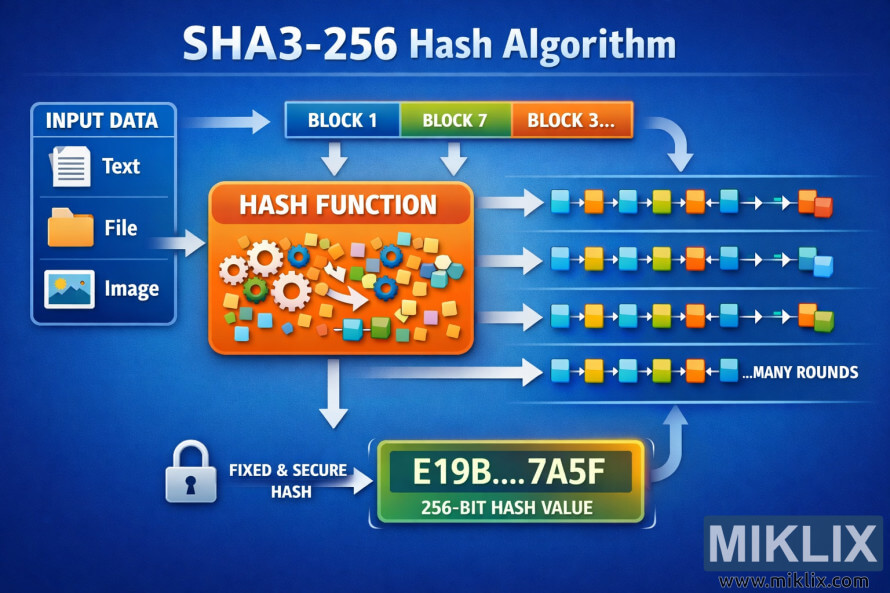

Obraz: Wizualizacja wysokiego poziomu algorytmu skrótu SHA3-256

Opublikowano: 12 stycznia 2026 14:34:05 UTC

Ostatnia aktualizacja: 10 stycznia 2026 00:04:00 UTC

Przejrzysta, łatwa do zrozumienia infografika wizualizująca algorytm skrótu SHA3-256 i pokazująca, w jaki sposób dane wejściowe są przekształcane w skrót o stałej długości.

High-Level Visualization of the SHA3-256 Hash Algorithm

Dostępne wersje tego obrazu

Pliki graficzne dostępne do pobrania poniżej są mniej skompresowane i mają wyższą rozdzielczość - a w rezultacie wyższą jakość - niż obrazy osadzone w artykułach i stronach na tej stronie, które są bardziej zoptymalizowane pod kątem rozmiaru pliku w celu zmniejszenia zużycia przepustowości.

Rozmiar regularny (1,536 x 1,024)

Duży rozmiar (3,072 x 2,048)

Bardzo duży rozmiar (4,608 x 3,072)

Bardzo duży rozmiar (6,144 x 4,096)

Komicznie duży rozmiar (1,048,576 x 699,051)

- Wciąż wgrywam... ;-)

Opis obrazu

Grafika to szeroka, pozioma infografika, która wyjaśnia ogólną ideę procesu haszowania SHA3-256 bez zagłębiania się w szczegóły implementacji na niskim poziomie. Została zaprojektowana tak, aby była czytelna dla osób niebędących ekspertami, a jednocześnie odzwierciedlała strukturę algorytmu.

Po lewej stronie, panel zatytułowany „Dane wejściowe” przedstawia stos ogólnych plików, wiadomości i symboli płynących w jeden strumień. Wizualnie pokazuje to, że algorytm SHA3-256 może przyjmować dane wejściowe dowolnego rozmiaru i typu. Elementy stopniowo zbiegają się w jedną strzałkę, podkreślając, że wszystkie rodzaje danych cyfrowych są traktowane przez funkcję skrótu jednakowo.

Strzałka prowadzi do centralnej sekcji zatytułowanej „Przetwarzanie wstępne i absorpcja”. W tym miejscu strumień danych trafia do dużego, łagodnie zaokrąglonego kontenera. Wewnątrz kontenera znajdują się proste bloki rysowane do wewnątrz, co ilustruje ideę, że algorytm przetwarza dane wejściowe w blokach. Kontener jest celowo abstrakcyjny, unikając konkretnych liczb, ale wyraźnie komunikuje ideę wielokrotnego wprowadzania danych do stanu wewnętrznego.

Środek obrazu stanowi główny punkt wizualny: duży, okrągły lub kwadratowy obszar „Stan” z subtelnymi liniami siatki. Otacza go kilka zapętlonych strzałek oznaczonych ogólnymi terminami, takimi jak „Miksuj”, „Permutuj” i „Powtarzaj”. Strzałki te okrążają stan, pokazując, że algorytm SHA3-256 wykonuje wiele rund transformacji wewnętrznej. Strzałki są płynne i ciągłe, odzwierciedlając koncepcję dyfuzji i nieodwracalności, a nie dokładnych operacji. Nie podano żadnych konkretnych stałych ani kroków, co zapobiega niedokładnościom, a jednocześnie oddaje iteracyjny charakter algorytmu.

Po prawej stronie stanu kolejna strzałka prowadzi do sekcji zatytułowanej „Ściskanie danych wyjściowych”. Ten panel przedstawia stan wewnętrzny uwalniający strumień małych bloków, które łączą się w jeden, zwarty słupek. Wizualna metafora sugeruje, że po przetworzeniu algorytm wyodrębnia ze stanu ustaloną ilość danych.

Po prawej stronie, ostatni panel nosi etykietę „256-bitowy skrót”. Przedstawia on krótki, jednolity ciąg znaków szesnastkowych w czystej ramce, reprezentujący końcowy skrót. Obok, małe ikony, takie jak tarcza i symbol zaznaczenia, wskazują na takie właściwości jak integralność i bezpieczeństwo, bez podawania gwarancji technicznych.

Ogólna paleta barw jest spokojna i nowoczesna, z błękitami i fioletami dla procesu wewnętrznego oraz kontrastującym kolorem akcentującym dla końcowego hasha. Tło jest jasne i przejrzyste, a każda sekcja jest wyraźnie oddzielona delikatnymi separatorami i nagłówkami. Cała kompozycja czyta się od lewej do prawej jak opowieść: każdy sygnał wejściowy jest wchłaniany, wielokrotnie mieszany i wyprowadzany, a na końcu powstaje krótki hash o stałej długości. Obraz przekazuje cel i przepływ algorytmu SHA3-256 na poziomie koncepcyjnym, zachowując jednocześnie neutralność, precyzję i łatwość zrozumienia.

Obraz jest powiązany z: Kalkulator kodu skrótu SHA3-256