画像: SHA3-256ハッシュアルゴリズムの高レベル可視化

出版された: 2026年1月12日 14:34:02 UTC

最終更新日 2026年1月10日 0:04:00 UTC

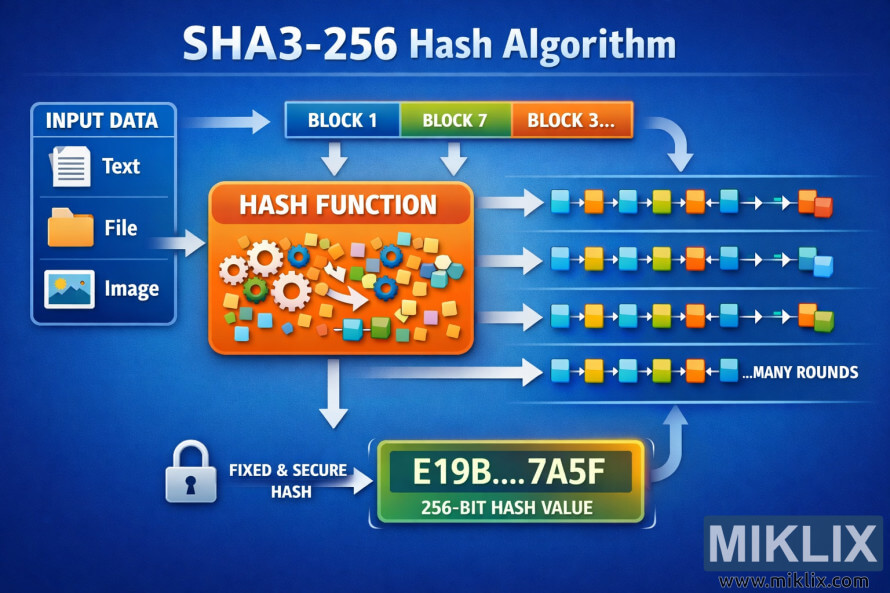

SHA3-256 ハッシュ アルゴリズムを視覚化し、入力データがどのように固定長ダイジェストに変換されるかを示した、明確でわかりやすいインフォグラフィックです。

High-Level Visualization of the SHA3-256 Hash Algorithm

この画像の利用可能なバージョン

以下のダウンロード可能な画像ファイルは、帯域幅の消費を抑えるためにファイルサイズが最適化されている当ウェブサイトの記事やページに埋め込まれている画像よりも、圧縮率が低く、解像度が高く、その結果、品質が高くなっています。

レギュラーサイズ (1,536 x 1,024)

大きいサイズ (3,072 x 2,048)

非常に大きなサイズ (4,608 x 3,072)

特大サイズ (6,144 x 4,096)

非常に大きなサイズ (1,048,576 x 699,051)

- まだアップロード中だ。)

画像説明

この画像は、SHA3-256ハッシュ処理の全体的な考え方を、低レベルの実装の詳細に立ち入ることなく説明した、横長のインフォグラフィックです。アルゴリズムの構造を伝えつつ、専門家以外の人にも読みやすいように設計されています。

左端の「入力データ」というパネルには、一般的なファイル、メッセージ、シンボルが1つのストリームに流れ込む様子が示されています。これは、SHA3-256があらゆるサイズや種類の入力に対応できることを視覚的に表しています。これらの要素は徐々に1本の矢印に収束し、あらゆる種類のデジタルデータがハッシュ関数によって均一に処理されることを強調しています。

矢印は「前処理と吸収」というタイトルの中央セクションへと続いています。ここで、データストリームは大きく丸みを帯びたコンテナに入ります。このコンテナ内には、シンプルなブロックが内側に向かって描かれており、アルゴリズムが入力をチャンク単位で処理するという考えを示しています。このコンテナは意図的に抽象化されており、具体的な数値は避けられていますが、内部状態にデータを繰り返し入力するという考え方を明確に伝えています。

画像の中央が視覚的に最も焦点となる部分です。大きな円形または正方形の「状態」領域に、かすかなグリッド線が引かれています。その周囲には、「Mix」「Permute」「Repeat」といった一般的な用語が書かれた複数のループ矢印が配置されています。これらの矢印は状態を循環し、SHA3-256が複数回の内部変換を実行していることを示しています。矢印は滑らかで連続的であり、正確な操作ではなく、拡散と非可逆性の概念を伝えています。具体的な定数やステップは明示されていないため、アルゴリズムの反復的な性質を捉えながらも、不正確さは抑えられています。

状態の右側にある別の矢印は、「Squeezing Output(出力の圧縮)」というセクションへと続いています。このパネルでは、内部状態から小さなブロックのストリームが放出され、それらが1つのコンパクトなバーに統合される様子が示されています。この視覚的なメタファーは、処理後にアルゴリズムが状態から一定量のデータを抽出することを示唆しています。

右端の最後のパネルには「256ビットハッシュ」というラベルが付いています。これは、最終的なダイジェストを表す、簡潔な16進数形式の文字列が、すっきりとした枠の中に表示されます。その横には、盾やチェックマークなどの小さなアイコンが配置され、整合性やセキュリティといった特性を示唆していますが、技術的な保証は明記されていません。

全体的なカラーパレットは落ち着いたモダンな雰囲気で、内部プロセスには青と紫、最終的なハッシュには対照的なアクセントカラーが使われています。背景は明るくすっきりとしており、各セクションは緩やかな区切り線と見出しで明確に区切られています。全体の構成は左から右へと物語のように展開します。あらゆる入力が入力し、吸収され、繰り返し混合され、短い固定長のハッシュが出力されます。この画像は、SHA3-256の目的と流れを概念的に伝えつつ、ニュートラルで正確、そして分かりやすい表現となっています。

画像は関連するものです: SHA3-256 ハッシュコード計算機