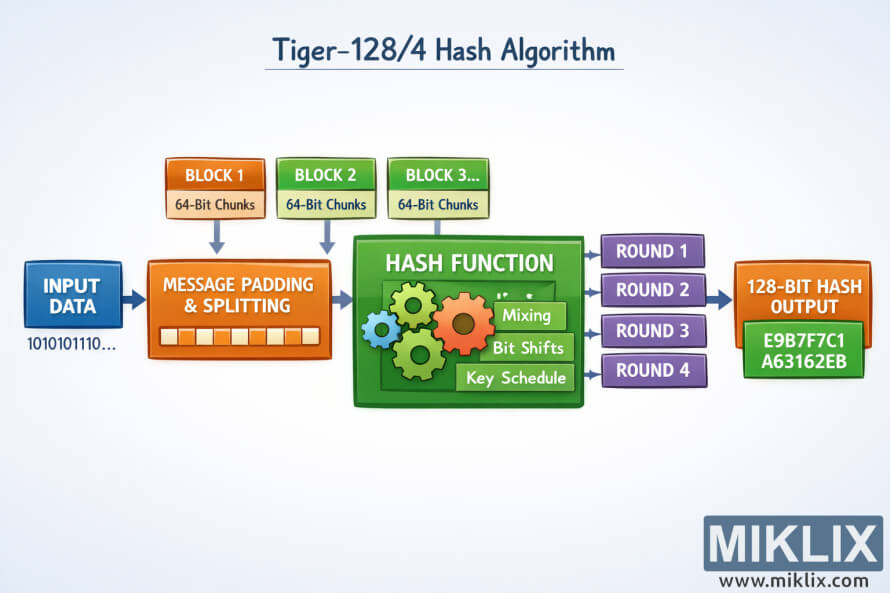

Bild: Visualisierung des Tiger-128/4-Hashprozesses auf hoher Ebene

Veröffentlicht: 12. Januar 2026 um 13:20:44 UTC

Zuletzt aktualisiert: 9. Januar 2026 um 22:56:19 UTC

Eine übersichtliche, leicht verständliche Infografik, die den allgemeinen Ablauf des kryptografischen Hash-Algorithmus Tiger-128/4 veranschaulicht und für Lernende ohne detaillierte technische Kenntnisse konzipiert wurde.

High-Level Visualization of the Tiger-128/4 Hash Process

Verfügbare Versionen dieses Bildes

Die Bilddateien, die unten zum Download zur Verfügung stehen, sind weniger komprimiert und haben eine höhere Auflösung - und damit eine höhere Qualität - als die Bilder, die in Artikeln und Seiten auf dieser Website eingebettet sind, die mehr auf Dateigröße optimiert sind, um den Bandbreitenverbrauch zu reduzieren.

Normale Größe (1,536 x 1,024)

Großes Format (3,072 x 2,048)

Sehr großes Format (4,608 x 3,072)

Extra großes Format (6,144 x 4,096)

Komisch große Größe (1,048,576 x 699,051)

- Ich lade immer noch hoch... ;-)

Bildbeschreibung

Die Abbildung ist eine breite, querformatige Infografik, die den Tiger-128/4-Hash-Algorithmus konzeptionell erklärt, ohne auf präzise Implementierungsparameter einzugehen. Ganz links befindet sich ein abgerundetes Rechteck mit der Bezeichnung „Eingabedaten“. Darin sind abstrakte Symbole für Text, Zahlen und Dateien abgebildet, die verdeutlichen, dass beliebige digitale Daten verarbeitet werden können. Ein großer Pfeil führt nach rechts in einen zentralen Verarbeitungsbereich und verdeutlicht so die klare Erzählrichtung von links nach rechts.

Der zentrale Bereich bildet das Herzstück des Diagramms. Er ist als großer Container mit der Bezeichnung „Hashverarbeitungskern“ dargestellt und durch eine dezente Hintergrundschattierung von den Eingabe- und Ausgabebereichen abgegrenzt. Innerhalb dieses Containers befinden sich mehrere horizontal angeordnete kleinere Kästchen, die jeweils eine generische Verarbeitungsstufe repräsentieren. Diese sind mit allgemeinverständlichen Begriffen wie „Vorverarbeitung“, „Mischen“, „Runden“ und „Komprimierung“ beschriftet. Es werden keine numerischen Konstanten oder detaillierte algorithmische Informationen dargestellt, um die Genauigkeit der Visualisierung auf einem hohen Niveau zu gewährleisten.

Zwischen diesen inneren Kästchen verlaufen leicht gebogene Pfeile, die visuell wiederholte Transformationen und interne Zustandsaktualisierungen andeuten. Nahe dem Kästchen „Runden“ deutet ein kleines kreisförmiges Pfeilsymbol auf Iteration hin und lässt erkennen, dass der Algorithmus die Daten mehrmals durchläuft. Die Farbgebung ist zurückhaltend: Sanfte Blau- und Grautöne dominieren, während die Pfeile etwas dunkler sind, um den Ablauf besser nachvollziehbar zu machen.

Unterhalb der zentralen Felder erscheinen kurze, leicht verständliche Erläuterungen. So heißt es beispielsweise unter „Mischen“, dass die Daten „für die Diffusion kombiniert und neu gemischt“ werden, und unter „Komprimieren“ wird erklärt, dass der interne Zustand „auf ein Ergebnis fester Größe komprimiert“ wird. Diese Erläuterungen sind bewusst allgemeinverständlich gehalten und konzentrieren sich auf das Lernen anstatt auf die genauen Mechanismen.

Auf der rechten Seite des Diagramms laufen die Pfeile in einem fettgedruckten Feld mit der Bezeichnung „Tiger-128/4 Hash-Ausgabe“ zusammen. In diesem Feld befindet sich eine stilisierte Zeichenkette aus hexadezimalähnlichen Zeichen, gleichmäßig verteilt und teilweise maskiert, um einen Hashwert fester Länge anzuzeigen, ohne sich auf eine bestimmte Länge oder ein bestimmtes Format festzulegen. Ein kleines Schloss- oder Schildsymbol neben der Ausgabe unterstreicht visuell das Thema Sicherheit und Integrität.

Die Gesamtkomposition mit großzügigen Abständen, abgerundeten Formen und klarer Typografie wirkt einladend. Der helle, übersichtliche Hintergrund macht den Lesefluss von links nach rechts sofort verständlich. Das Ergebnis ist eine hochwertige, konzeptionell präzise Visualisierung, die die Funktionsweise von Tiger-128/4 bei der Umwandlung beliebiger Eingaben in einen sicheren Hash veranschaulicht, ohne dabei sensible oder potenziell fehlerhafte technische Details preiszugeben.

Das Bild ist verwandt mit: Tiger-128/4-Hashcode-Rechner