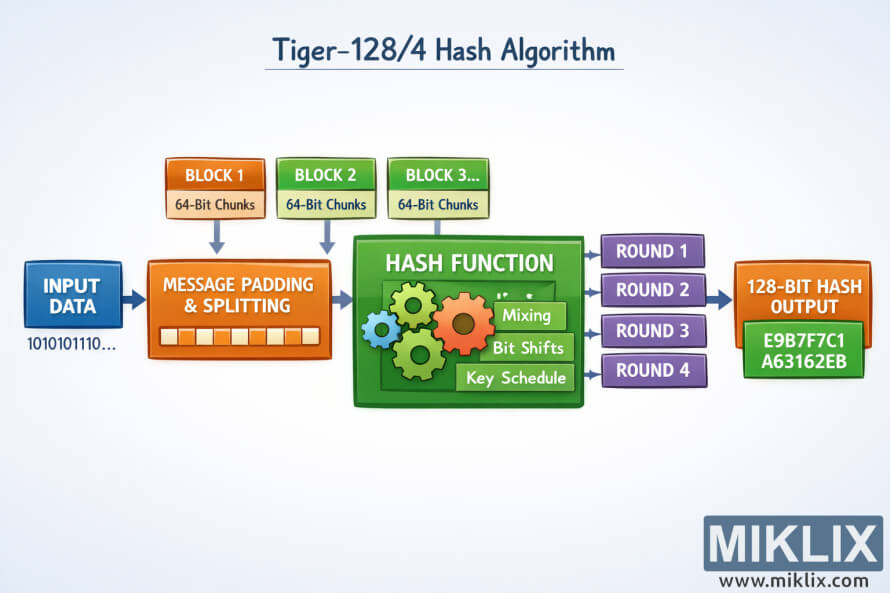

Bild: Översiktlig visualisering av Tiger-128/4 hashprocessen

Publicerad: 12 januari 2026 kl. 13:20:57 UTC

Senast uppdaterad: 9 januari 2026 kl. 22:56:19 UTC

En tydlig, lättförståelig infografik som illustrerar det övergripande flödet av den kryptografiska hashalgoritmen Tiger-128/4, utformad för elever utan låg teknisk detaljnivå.

High-Level Visualization of the Tiger-128/4 Hash Process

Tillgängliga versioner av denna bild

De bildfiler som finns tillgängliga för nedladdning nedan är mindre komprimerade och har högre upplösning - och därmed högre kvalitet - än de bilder som finns inbäddade i artiklar och sidor på denna webbplats, vilka är mer optimerade för filstorlek i syfte att minska bandbreddsförbrukningen.

Normal storlek (1,536 x 1,024)

Stor storlek (3,072 x 2,048)

Mycket stor storlek (4,608 x 3,072)

Extra stor storlek (6,144 x 4,096)

Komiskt stor storlek (1,048,576 x 699,051)

- Laddar fortfarande upp... ;-)

Bildbeskrivning

Bilden är en bred, landskapsorienterad pedagogisk infografik som förklarar Tiger-128/4 hashalgoritmen på en konceptuell nivå, utan att förlita sig på exakta implementeringsparametrar. Längst till vänster innehåller en rundad rektangel märkt "Indata" abstrakta ikoner som representerar text, siffror och filer, vilket indikerar att alla digitala data kan bearbetas. En stor pil flyter åt höger in i ett centralt bearbetningsområde, vilket skapar en tydlig vänster-till-höger-berättelse.

Den centrala regionen är diagrammets hjärta. Den är ritad som en stor behållare med titeln "Hash Processing Core" med subtil bakgrundsskuggning för att skilja den från in- och utmatningssektionerna. Inuti denna behållare finns flera mindre rutor arrangerade horisontellt, där var och en representerar ett generiskt bearbetningssteg. Dessa är märkta med breda, användarvänliga termer som "Förbehandling", "Blandning", "Avrundningar" och "Kompression". Inga numeriska konstanter eller strikta algoritmiska detaljer visas, vilket säkerställer att visualiseringen förblir korrekt på en hög nivå.

Mellan dessa inre rutor slingrar sig böjda pilar något, vilket visuellt antyder upprepad transformation och interna tillståndsuppdateringar. Nära rutan "Avrundningar" antyder en liten cirkulär pilikon iteration, vilket antyder att algoritmen utför flera överföringar av data. Färganvändningen är begränsad: mjuka blå och grå nyanser dominerar, medan pilarna är något mörkare för att göra flödet lätt att följa.

Under de centrala rutorna visas svaga förklarande bildtexter i enkelt språk. Till exempel, under "Blandning" står det i en kort not att informationen "kombineras och blandas för diffusion", och under "Komprimering" förklaras det i en annan not att det interna tillståndet "kondenseras till ett resultat med fast storlek". Dessa annoteringar är avsiktligt icke-tekniska och fokuserar på inlärning snarare än exakt mekanik.

På höger sida av diagrammet konvergerar pilarna till en sista fetstilad ruta märkt "Tiger-128/4 Hash Output". Inuti denna ruta finns en stiliserad sträng av hexadecimalliknande tecken, jämnt fördelade och delvis maskerade, för att indikera ett hashvärde med fast längd utan att binda sig till en specifik längd eller ett specifikt format. En liten lås- eller sköldikon placeras bredvid utdata för att visuellt förstärka säkerhets- och integritetstemat.

Den övergripande kompositionen använder generöst avstånd, rundade former och tydlig typografi för att hålla bilden lättillgänglig. Bakgrunden är ljus och avskalad, vilket gör att flödet från vänster till höger är omedelbart förståeligt. Resultatet är en högkvalitativ, konceptuellt korrekt visualisering som lär ut idén om hur Tiger-128/4 omvandlar godtycklig inmatning till en säker hash, utan att exponera ömtåliga eller potentiellt felaktiga tekniska detaljer.

Bilden är relaterad till: Tiger-128/4 Hashkodräknare