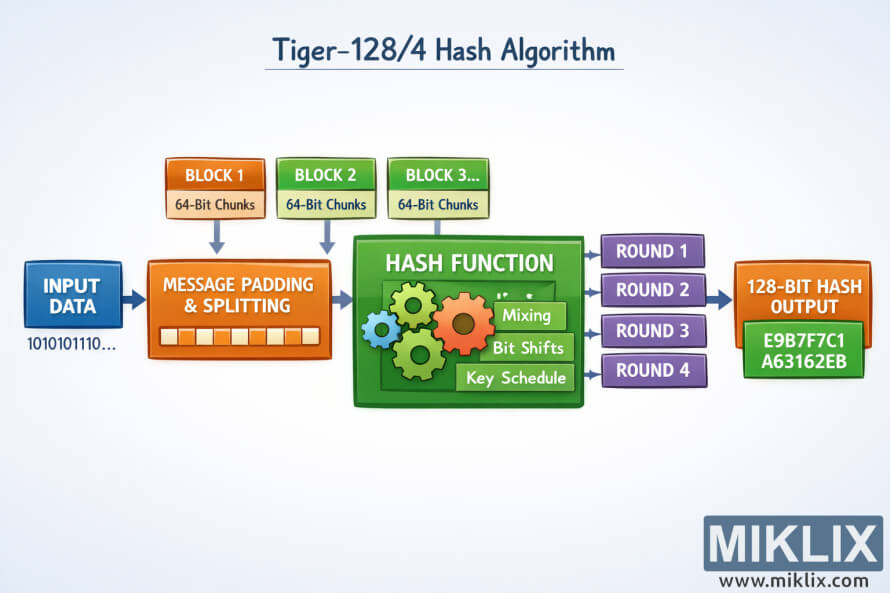

Obraz: Wizualizacja wysokiego poziomu procesu haszującego Tiger-128/4

Opublikowano: 12 stycznia 2026 13:20:53 UTC

Ostatnia aktualizacja: 9 stycznia 2026 22:56:19 UTC

Przejrzysta, łatwa do zrozumienia infografika ilustrująca ogólny przebieg algorytmu skrótu kryptograficznego Tiger-128/4, przeznaczona dla osób niezainteresowanych szczegółami technicznymi.

High-Level Visualization of the Tiger-128/4 Hash Process

Dostępne wersje tego obrazu

Pliki graficzne dostępne do pobrania poniżej są mniej skompresowane i mają wyższą rozdzielczość - a w rezultacie wyższą jakość - niż obrazy osadzone w artykułach i stronach na tej stronie, które są bardziej zoptymalizowane pod kątem rozmiaru pliku w celu zmniejszenia zużycia przepustowości.

Rozmiar regularny (1,536 x 1,024)

Duży rozmiar (3,072 x 2,048)

Bardzo duży rozmiar (4,608 x 3,072)

Bardzo duży rozmiar (6,144 x 4,096)

Komicznie duży rozmiar (1,048,576 x 699,051)

- Wciąż wgrywam... ;-)

Opis obrazu

Obraz to szeroka, pozioma infografika edukacyjna, która wyjaśnia algorytm skrótu Tiger-128/4 na poziomie koncepcyjnym, bez odwoływania się do precyzyjnych parametrów implementacji. Po lewej stronie, zaokrąglony prostokąt z etykietą „Dane wejściowe” zawiera abstrakcyjne ikony reprezentujące tekst, liczby i pliki, wskazujące na możliwość przetwarzania dowolnych danych cyfrowych. Duża strzałka biegnie w prawo do centralnego obszaru przetwarzania, tworząc czytelną narrację od lewej do prawej.

Obszar centralny stanowi serce diagramu. Jest on narysowany jako duży kontener zatytułowany „Hash Processing Core” (Rdzeń Przetwarzania Hashowania) z subtelnym cieniowaniem tła, które odróżnia go od sekcji wejściowej i wyjściowej. Wewnątrz kontenera znajduje się kilka mniejszych pól ułożonych poziomo, z których każde reprezentuje ogólny etap przetwarzania. Są one oznaczone ogólnymi, zrozumiałymi terminami, takimi jak „Przetwarzanie wstępne”, „Miksowanie”, „Rundy” i „Kompresja”. Brak stałych liczbowych i ścisłych szczegółów algorytmicznych zapewnia wysoką dokładność wizualizacji.

Pomiędzy tymi wewnętrznymi polami, zakrzywione strzałki zapętlają się, wizualnie sugerując powtarzające się transformacje i aktualizacje stanu wewnętrznego. W pobliżu pola „Rounds” mała okrągła ikona strzałki sugeruje iterację, sugerując, że algorytm wykonuje kilka przebiegów na danych. Użycie kolorów jest oszczędne: dominują delikatne odcienie błękitu i szarości, a strzałki są nieco ciemniejsze, aby ułatwić śledzenie przepływu.

Pod centralnymi polami pojawiają się subtelne objaśnienia napisane prostym językiem. Na przykład, w sekcji „Miksowanie” krótka notatka informuje, że dane są „łączone i tasowane w celu dyfuzji”, a w sekcji „Kompresja” inna notatka wyjaśnia, że stan wewnętrzny jest „skondensowany do wyniku o stałym rozmiarze”. Adnotacje te są celowo nietechniczne, koncentrując się na nauce, a nie na dokładnej mechanice.

Po prawej stronie diagramu strzałki zbiegają się w końcowym, pogrubionym polu oznaczonym „Wyjście skrótu Tiger-128/4”. Wewnątrz tego pola znajduje się stylizowany ciąg znaków szesnastkowych, równomiernie rozmieszczonych i częściowo zamaskowanych, wskazujący wartość skrótu o stałej długości bez konieczności określania określonej długości lub formatu. Obok wyjścia znajduje się mała ikona kłódki lub tarczy, aby wizualnie podkreślić motyw bezpieczeństwa i integralności.

Kompozycja charakteryzuje się dużymi odstępami, zaokrąglonymi kształtami i wyraźną typografią, co sprawia, że obraz jest przystępny. Tło jest jasne i przejrzyste, co pozwala na natychmiastowe zrozumienie płynności od lewej do prawej. Rezultatem jest zaawansowana, koncepcyjnie dokładna wizualizacja, która pokazuje, jak Tiger-128/4 przekształca dowolne dane wejściowe w bezpieczny hash, nie ujawniając jednocześnie delikatnych lub potencjalnie niepoprawnych szczegółów technicznych.

Obraz jest powiązany z: Kalkulator kodu skrótu Tiger-128/4