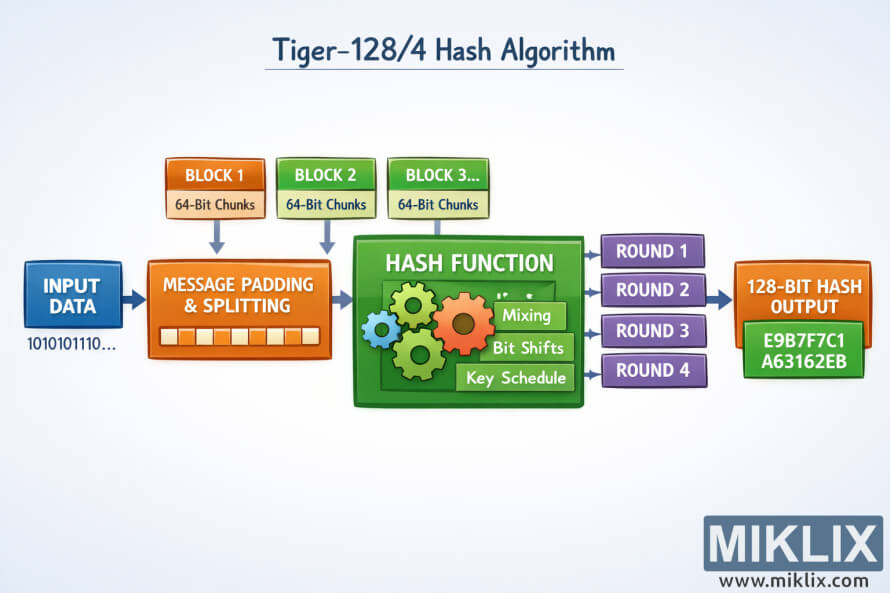

Imagem: Visualização de Alto Nível do Processo de Hash Tiger-128/4

Publicado: 12 de janeiro de 2026 às 13:20:54 UTC

Última atualização: 9 de janeiro de 2026 às 22:56:19 UTC

Um infográfico limpo e fácil de compreender que ilustra o fluxo de alto nível do algoritmo de hash criptográfico Tiger-128/4, concebido para aprendizes sem detalhes técnicos de baixo nível.

High-Level Visualization of the Tiger-128/4 Hash Process

Versões disponíveis desta imagem

Os ficheiros de imagem disponíveis para transferência abaixo estão menos comprimidos e têm maior resolução - e, consequentemente, maior qualidade - do que as imagens incorporadas nos artigos e páginas deste sítio Web, que estão mais optimizadas em termos de tamanho de ficheiro para reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extra grande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou a carregar... ;-)

Descrição da imagem

A imagem é um infográfico educativo amplo, orientado para paisagem, que explica o algoritmo de hash Tiger-128/4 a um nível conceptual, sem depender de parâmetros precisos de implementação. No extremo esquerdo, um retângulo arredondado rotulado como "Dados de Entrada" contém ícones abstratos que representam texto, números e ficheiros, indicando que qualquer dado digital pode ser processado. Uma grande seta flui para a direita numa área central de processamento, estabelecendo uma narrativa clara da esquerda para a direita.

A região central é o coração do diagrama. É desenhado como um grande contentor intitulado "Hash Processing Core" com sombreamento subtil de fundo para o distinguir das secções de entrada e saída. Dentro deste recipiente encontram-se várias caixas mais pequenas dispostas horizontalmente, cada uma representando uma etapa genérica de processamento. Estes são rotulados com termos amplos e amigáveis como "Pré-processamento", "Mistura", "Rondas" e "Compressão". Não são mostradas constantes numéricas nem detalhes algorítmicos estritos, garantindo que a visualização se mantém precisa a um nível elevado.

Entre estas caixas interiores, setas curvas fazem um laço ligeiro, sugerindo visualmente transformações repetidas e atualizações internas de estado. Perto da caixa "Rounds", um pequeno ícone circular de seta implica iteração, sugerindo que o algoritmo realiza várias passagens sobre os dados. O uso da cor é contido: predominam azuis suaves e cinzentos, enquanto as setas são ligeiramente mais escuras para facilitar o acompanhamento do fluxo.

Por baixo das caixas centrais, aparecem legendas explicativas ténues em linguagem clara. Por exemplo, em "Mistura" uma nota curta diz que os dados são "combinados e embaralhados para difusão", e em "Compressão" outra nota explica que o estado interno é "condensado para um resultado de tamanho fixo". Estas anotações são intencionalmente não técnicas, focando-se na aprendizagem em vez da mecânica exata.

No lado direito do diagrama, as setas convergem numa última caixa a negrito rotulada "Tiger-128/4 Hash Output". Dentro desta caixa há uma sequência estilizada de caracteres hexadecimais, espaçados uniformemente e parcialmente mascarados, para indicar um valor de hash de comprimento fixo sem se comprometer com um comprimento ou formato específico. Um pequeno ícone de fechadura ou escudo é colocado ao lado da saída para reforçar visualmente o tema de segurança e integridade.

A composição geral utiliza espaçamento generoso, formas arredondadas e tipografia clara para manter a imagem acessível. O fundo é claro e desarrumado, permitindo que o fluxo da esquerda para a direita seja imediatamente compreensível. O resultado é uma visualização de alto nível, conceptualmente precisa, que ensina a ideia de como o Tiger-128/4 transforma uma entrada arbitrária num hash seguro, sem expor detalhes técnicos frágeis ou potencialmente incorretos.

A imagem está relacionada com: Calculadora de código hash Tiger-128/4