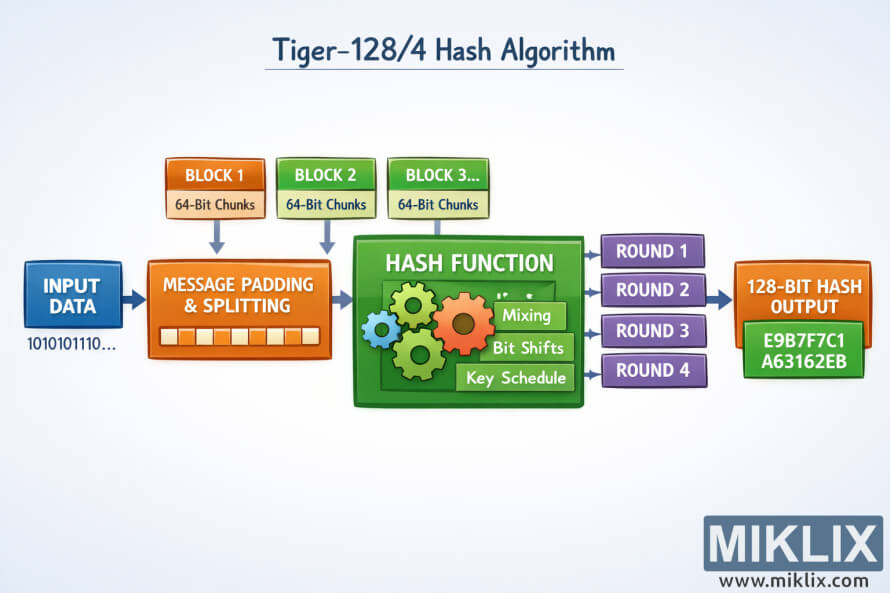

Imagem: Visualização de alto nível do processo de hash Tiger-128/4

Publicado: 12 de janeiro de 2026 às 13:20:53 UTC

Última atualização: 9 de janeiro de 2026 às 22:56:19 UTC

Um infográfico claro e fácil de entender que ilustra o fluxo geral do algoritmo de hash criptográfico Tiger-128/4, projetado para aprendizes sem conhecimento técnico aprofundado.

High-Level Visualization of the Tiger-128/4 Hash Process

Versões disponíveis desta imagem

Os arquivos de imagem disponíveis para download abaixo são menos compactados e de maior resolução - e, como resultado, de maior qualidade - do que as imagens incorporadas em artigos e páginas deste site, que são mais otimizadas para o tamanho do arquivo a fim de reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extragrande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou fazendo o upload... ;-)

Descrição da imagem

A imagem é um infográfico educativo amplo, em formato paisagem, que explica o algoritmo de hash Tiger-128/4 em um nível conceitual, sem se basear em parâmetros de implementação precisos. No extremo esquerdo, um retângulo arredondado com a inscrição "Dados de Entrada" contém ícones abstratos representando texto, números e arquivos, indicando que quaisquer dados digitais podem ser processados. Uma grande seta aponta para a direita em direção a uma área de processamento central, estabelecendo uma narrativa clara da esquerda para a direita.

Região central é o coração do diagrama. Ela é representada como um grande contêiner intitulado "Núcleo de Processamento de Hash" com um sombreamento de fundo sutil para distingui-lo das seções de entrada e saída. Dentro desse contêiner, há várias caixas menores dispostas horizontalmente, cada uma representando um estágio genérico de processamento. Essas caixas são rotuladas com termos amplos e amigáveis, como "Pré-processamento", "Mistura", "Rodadas" e "Compressão". Nenhuma constante numérica ou detalhe algorítmico estrito é mostrado, garantindo que a visualização permaneça precisa em um alto nível.

Entre essas caixas internas, setas curvas descrevem pequenos laços, sugerindo visualmente transformações repetidas e atualizações de estado interno. Próximo à caixa "Rounds" (Rodadas), um pequeno ícone de seta circular indica iteração, sugerindo que o algoritmo realiza várias passagens pelos dados. O uso de cores é discreto: tons suaves de azul e cinza predominam, enquanto as setas são ligeiramente mais escuras para facilitar o acompanhamento do fluxo.

Abaixo das caixas centrais, legendas explicativas discretas aparecem em linguagem simples. Por exemplo, em "Mistura", uma breve nota informa que os dados são "combinados e embaralhados para difusão", e em "Compressão", outra nota explica que o estado interno é "condensado para um resultado de tamanho fixo". Essas anotações são intencionalmente não técnicas, com foco no aprendizado em vez de detalhes técnicos precisos.

No lado direito do diagrama, as setas convergem para uma caixa final em negrito com a inscrição "Saída de Hash Tiger-128/4". Dentro dessa caixa, há uma sequência estilizada de caracteres hexadecimais, espaçados uniformemente e parcialmente mascarados, para indicar um valor de hash de comprimento fixo sem definir um comprimento ou formato específico. Um pequeno ícone de cadeado ou escudo é colocado ao lado da saída para reforçar visualmente o tema de segurança e integridade.

Composição geral utiliza espaçamento generoso, formas arredondadas e tipografia clara para manter a imagem acessível. O fundo é claro e despojado, permitindo que o fluxo da esquerda para a direita seja imediatamente compreensível. O resultado é uma visualização conceitualmente precisa e de alto nível que ensina como o Tiger-128/4 transforma entradas arbitrárias em um hash seguro, sem expor detalhes técnicos frágeis ou potencialmente incorretos.

A imagem está relacionada a: Calculadora de código hash Tiger-128/4