Bild: Tiger-192/3 Hash-Algorithmus – Übersicht

Veröffentlicht: 12. Januar 2026 um 13:24:05 UTC

Zuletzt aktualisiert: 9. Januar 2026 um 22:59:55 UTC

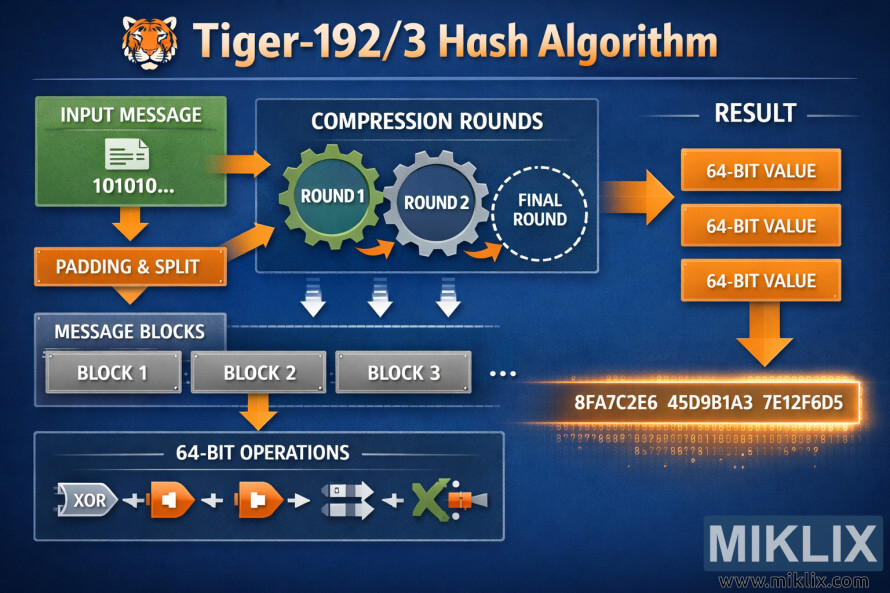

Lehrreiche Infografik zur Erläuterung der Struktur des Tiger-192/3-Hash-Algorithmus, Veranschaulichung der Eingabeverarbeitung, der Komprimierungsrunden und der endgültigen 192-Bit-Ausgabe.

Tiger-192/3 Hash Algorithm Overview

Verfügbare Versionen dieses Bildes

Die Bilddateien, die unten zum Download zur Verfügung stehen, sind weniger komprimiert und haben eine höhere Auflösung - und damit eine höhere Qualität - als die Bilder, die in Artikeln und Seiten auf dieser Website eingebettet sind, die mehr auf Dateigröße optimiert sind, um den Bandbreitenverbrauch zu reduzieren.

Normale Größe (1,536 x 1,024)

Großes Format (3,072 x 2,048)

Sehr großes Format (4,608 x 3,072)

Extra großes Format (6,144 x 4,096)

Komisch große Größe (1,048,576 x 699,051)

- Ich lade immer noch hoch... ;-)

Bildbeschreibung

Das Bild ist eine breite, querformatige Infografik mit dem Titel „Tiger-192/3 Hash-Algorithmus“. Der Titel ist in großen, leuchtenden Buchstaben am oberen Rand angeordnet und wird von einem stilisierten Tigerkopf-Symbol begleitet. Die Farbgebung ist überwiegend dunkelblau mit dezenten Farbverläufen, was der Grafik ein technisches, modernes Aussehen verleiht. Von links nach rechts veranschaulicht das Diagramm den grundlegenden Ablauf einer kryptografischen Hash-Funktion, ohne dabei auf riskante Implementierungsdetails einzugehen.

Ganz links befindet sich ein grünes Feld mit der Bezeichnung „Eingabenachricht“. Darin sind ein generisches Dokumentsymbol und eine kurze Binärfolge zu sehen, die anzeigt, dass beliebige Daten verarbeitet werden können. Ein orangefarbener Pfeil führt nach unten zu einem Feld mit der Bezeichnung „Auffüllen & Aufteilen“. Dieses Feld repräsentiert die Vorverarbeitungsphase, in der die Nachricht für das Hashing vorbereitet wird. Anschließend werden die Daten in eine horizontale Reihe grauer Felder mit den Bezeichnungen „Block 1“, „Block 2“ und „Block 3“ eingelesen. Auslassungspunkte deuten darauf hin, dass je nach Nachrichtenlänge beliebig viele Blöcke erstellt werden können.

Über den Blöcken befindet sich ein größerer, eingerahmter Bereich mit der Bezeichnung „Komprimierungsrunden“. Dieser enthält drei markante Zahnradsymbole mit den Beschriftungen „Runde 1“, „Runde 2“ und „Finale Runde“. Gebogene Pfeile zwischen den Zahnrädern deuten auf einen iterativen, sequenziellen Prozess hin, der auf jeden Block angewendet wird. Kleine, nach unten gerichtete Pfeile von diesem eingerahmten Bereich weisen auf die Reihe der Nachrichtenblöcke und verdeutlichen so, dass jeder Block denselben Rundenablauf durchläuft.

Unten links befindet sich ein Feld mit der Bezeichnung „64-Bit-Operationen“, das eine Reihe abstrakter Symbole zeigt, die typische arithmetische und logische Transformationen auf niedriger Ebene darstellen. Die Symbole sind bewusst allgemein gehalten – beispielsweise eine einfache „XOR“-Bezeichnung und einige eckige Symbole –, um die Natur der Bit-Verknüpfung zu verdeutlichen, ohne das Diagramm auf eine präzise oder potenziell irreführende Formel festzulegen.

Auf der rechten Seite des Bildes zeigt der Bereich „Ergebnis“ drei übereinander angeordnete orangefarbene Kästchen, die jeweils mit „64-Bit-Wert“ gekennzeichnet sind. Diese Kästchen sind so angeordnet, dass sie visuell verdeutlichen, dass die endgültige Ausgabe aus drei Teilen besteht. Ein großer Pfeil zeigt vom Komprimierungsbereich auf diese Ergebniskästchen und hebt den Abschluss des Prozesses hervor. Darunter befindet sich ein leuchtender rechteckiger Streifen mit einer beispielhaften hexadezimalen Zeichenkette, die in drei Segmente unterteilt ist. Dies veranschaulicht, wie die drei 64-Bit-Werte zu einem einzigen 192-Bit-Hashwert zusammengefasst werden können.

Insgesamt verwendet das Layout klare Pfeile, eindeutige Überschriften und eine einheitliche Symbolik, um den Betrachter durch das Konzept der Umwandlung einer Eingabenachricht in einen Hashwert fester Länge zu führen. Das Diagramm legt den Schwerpunkt auf Verständlichkeit und didaktischen Nutzen und weniger auf strikte algorithmische Genauigkeit. Dadurch eignet es sich für allgemeine Erklärungen der Struktur eines Hash-Algorithmus wie Tiger-192/3.

Das Bild ist verwandt mit: Tiger-192/3 Hash-Code-Rechner