Imagem: Visão Geral do Algoritmo de Hash Tiger-192/3

Publicado: 12 de janeiro de 2026 às 13:24:15 UTC

Última atualização: 9 de janeiro de 2026 às 22:59:55 UTC

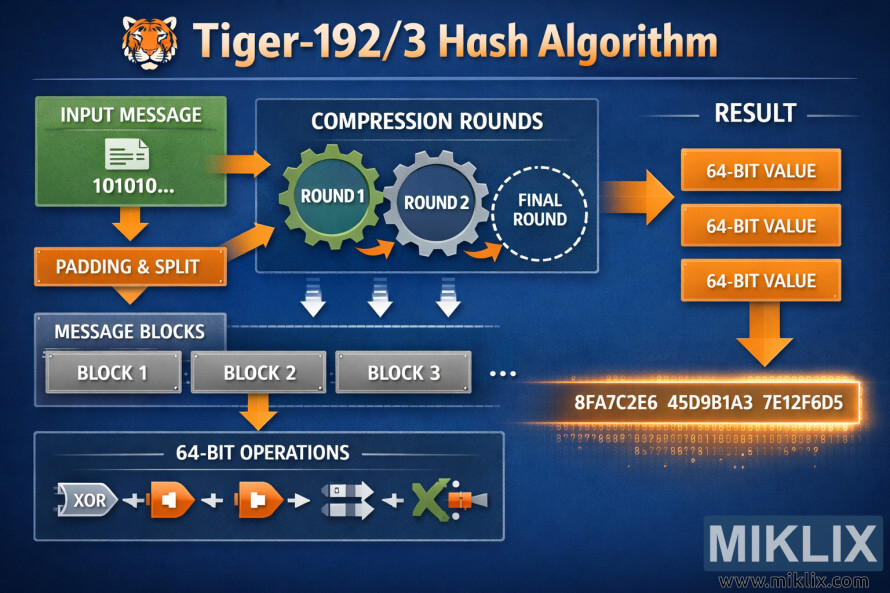

Infográfico educativo explicando a estrutura do algoritmo de hash Tiger-192/3, ilustrando o processamento de entrada, rondas de compressão e a saída final de 192 bits.

Tiger-192/3 Hash Algorithm Overview

Versões disponíveis desta imagem

Os ficheiros de imagem disponíveis para transferência abaixo estão menos comprimidos e têm maior resolução - e, consequentemente, maior qualidade - do que as imagens incorporadas nos artigos e páginas deste sítio Web, que estão mais optimizadas em termos de tamanho de ficheiro para reduzir o consumo de largura de banda.

Tamanho normal (1,536 x 1,024)

Tamanho grande (3,072 x 2,048)

Tamanho muito grande (4,608 x 3,072)

Tamanho extra grande (6,144 x 4,096)

Tamanho comicamente grande (1,048,576 x 699,051)

- Ainda estou a carregar... ;-)

Descrição da imagem

A imagem é um infográfico amplo, orientado para paisagem, intitulado "Tiger-192/3 Hash Algorithm", exibido no topo em letras grandes e luminosas, acompanhado por um ícone estilizado de cabeça de tigre. O esquema geral de cores é azul-escuro com gradientes subtis, conferindo ao visual um aspeto técnico e moderno. Da esquerda para a direita, o diagrama apresenta o fluxo de alto nível de uma função hash criptográfica sem entrar em detalhes arriscados da implementação.

No extremo esquerdo, um painel verde rotulado "Mensagem de Entrada" mostra um ícone genérico de documento e uma curta sequência de dígitos binários para indicar que dados arbitrários podem ser processados. Uma seta laranja leva para baixo até uma caixa rotulada "Padding & Split", que representa a etapa de pré-processamento onde a mensagem é preparada para hash. A partir daí, os dados são mostrados a introduzir uma linha horizontal de caixas cinzentas rotuladas como "Bloco 1", "Bloco 2", "Bloco 3", seguida de reticências para sugerir que qualquer número de blocos pode ser criado dependendo do comprimento da mensagem.

Por cima dos blocos, uma área enquadrada maior intitulada "Rondas de Compressão" contém três ícones de engrenagem proeminentes rotulados como "Ronda 1", "Ronda 2" e "Ronda Final". Setas curvas entre as engrenagens implicam um processo iterativo e sequencial aplicado a cada bloco. Pequenas setas descendentes desta área enquadrada apontam para a fila de blocos de mensagem, reforçando visualmente a ideia de que cada bloco é processado através do mesmo conjunto de rondas.

No canto inferior esquerdo, um painel intitulado "Operações de 64 bits" mostra uma linha de símbolos abstratos que representam transformações aritméticas e lógicas típicas de baixo nível. Os símbolos são intencionalmente genéricos — por exemplo, um simples rótulo "XOR" e alguns ícones quadrados — para comunicar a natureza da mistura ao nível de bits sem prender o diagrama a uma fórmula precisa ou potencialmente enganadora.

No lado direito da imagem, uma secção rotulada "Resultado" mostra três caixas laranja empilhadas verticalmente, cada uma marcada como "valor de 64 bits." Estas caixas estão agrupadas para indicar visualmente que a saída final é composta por três partes. Uma grande seta aponta da área de compressão para estas caixas de resultados, destacando a culminação do processo. Por baixo deles, uma faixa retangular luminosa contém um exemplo de cadeia hexadecimal dividida em três segmentos, ilustrando como os três valores de 64 bits podem ser representados juntos como uma única saída de hash de 192 bits.

No geral, o layout utiliza setas limpas, títulos claros e iconografia consistente para orientar o espectador no conceito de transformar uma mensagem de entrada num resumo de comprimento fixo. O diagrama enfatiza a clareza e o valor educativo em vez da fidelidade algorítmica estrita, tornando-o adequado para explicações de alto nível sobre como um algoritmo de hash como o Tiger-192/3 está estruturado.

A imagem está relacionada com: Calculadora de código hash Tiger-192/3