Bild: Översikt över Tiger-192/3 hashalgoritmen

Publicerad: 12 januari 2026 kl. 13:24:18 UTC

Senast uppdaterad: 9 januari 2026 kl. 22:59:55 UTC

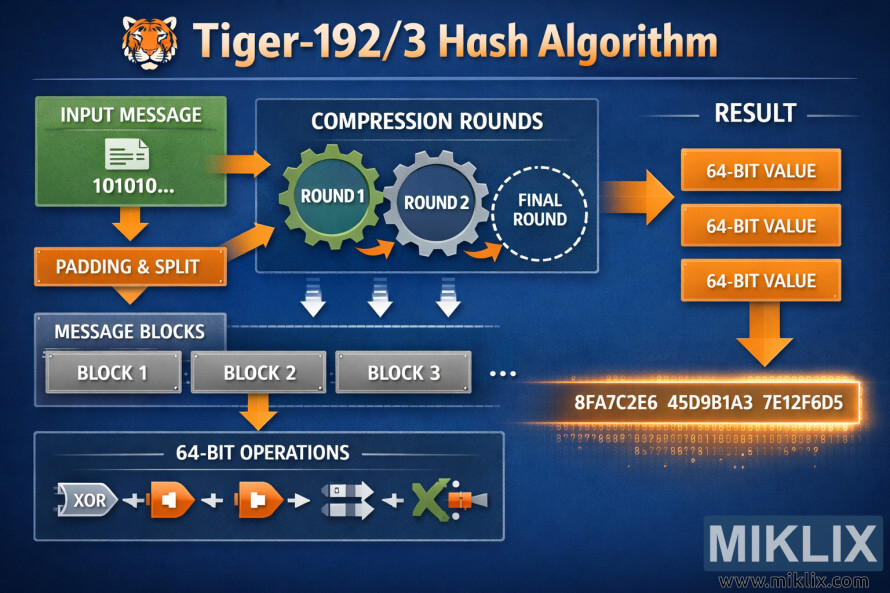

Pedagogisk infografik som förklarar strukturen hos Tiger-192/3 hashalgoritmen, och illustrerar inmatningsbehandling, komprimeringsrundor och den slutliga 192-bitarsutmatningen.

Tiger-192/3 Hash Algorithm Overview

Tillgängliga versioner av denna bild

De bildfiler som finns tillgängliga för nedladdning nedan är mindre komprimerade och har högre upplösning - och därmed högre kvalitet - än de bilder som finns inbäddade i artiklar och sidor på denna webbplats, vilka är mer optimerade för filstorlek i syfte att minska bandbreddsförbrukningen.

Normal storlek (1,536 x 1,024)

Stor storlek (3,072 x 2,048)

Mycket stor storlek (4,608 x 3,072)

Extra stor storlek (6,144 x 4,096)

Komiskt stor storlek (1,048,576 x 699,051)

- Laddar fortfarande upp... ;-)

Bildbeskrivning

Bilden är en bred, landskapsorienterad infografik med titeln "Tiger-192/3 Hash Algorithm" som visas högst upp med stora, glödande bokstäver, åtföljda av en stiliserad tigerhuvudikon. Det övergripande färgschemat är mörkblått med subtila gradienter, vilket ger det visuella ett tekniskt, modernt utseende. Från vänster till höger visar diagrammet det övergripande flödet av en kryptografisk hashfunktion utan att fördjupa sig i riskabla implementeringsdetaljer.

Längst till vänster visas en grön panel märkt "Input Message" som visar en generisk dokumentikon och en kort rad binära siffror som indikerar att godtycklig data kan bearbetas. En orange pil leder nedåt till en ruta märkt "Padding & Split", vilket representerar förbehandlingssteget där meddelandet förbereds för hashning. Därifrån visas data som matas in i en horisontell rad med grå rutor märkta "Block 1", "Block 2", "Block 3", följt av ellipser som antyder att valfritt antal block kan skapas beroende på meddelandets längd.

Ovanför blocken finns ett större inramat område med titeln "Kompressionsomgångar" som innehåller tre framträdande kugghjulsikoner märkta "Omgång 1", "Omgång 2" och "Slutomgång". Böjda pilar mellan kugghjulen antyder en iterativ, sekventiell process som tillämpas på varje block. Små nedåtriktade pilar från detta inramade område pekar mot raden av meddelandeblock, vilket visuellt förstärker idén att varje block bearbetas genom samma uppsättning omgångar.

Längst ner till vänster visar en panel med titeln "64-bitarsoperationer" en rad abstrakta symboler som representerar typiska lågnivåaritmetiska och logiska transformationer. Symbolerna är avsiktligt generiska – till exempel en enkel "XOR"-etikett och några fyrkantiga ikoner – för att kommunicera karaktären av bitnivåblandning utan att låsa diagrammet till en exakt eller potentiellt vilseledande formel.

På höger sida av bilden visas tre vertikalt staplade orange rutor i ett avsnitt märkt "Resultat", var och en markerad med "64-bitarsvärde". Dessa rutor är grupperade för att visuellt indikera att den slutliga utdata består av tre delar. En stor pil pekar från komprimeringsområdet mot dessa resultatrutor och markerar processens kulmen. Under dem innehåller en glödande rektangulär remsa en exempelsträng i hexadecimal stil uppdelad i tre segment, vilket illustrerar hur de tre 64-bitarsvärdena kan representeras tillsammans som en enda 192-bitars hash-utdata.

Sammantaget använder layouten rena pilar, tydliga rubriker och konsekvent ikonografi för att vägleda tittaren genom konceptet att omvandla ett inmatningsmeddelande till en sammanfattning med fast längd. Diagrammet betonar tydlighet och pedagogiskt värde snarare än strikt algoritmisk trohet, vilket gör det lämpligt för övergripande förklaringar av hur en hashalgoritm som Tiger-192/3 är strukturerad.

Bilden är relaterad till: Tiger-192/3 Hashkodräknare