Зображення: Огляд алгоритму хешування Tiger-192/3

Опубліковано: 12 січня 2026 р. о 13:24:19 UTC

Останнє оновлення: 9 січня 2026 р. о 22:59:55 UTC

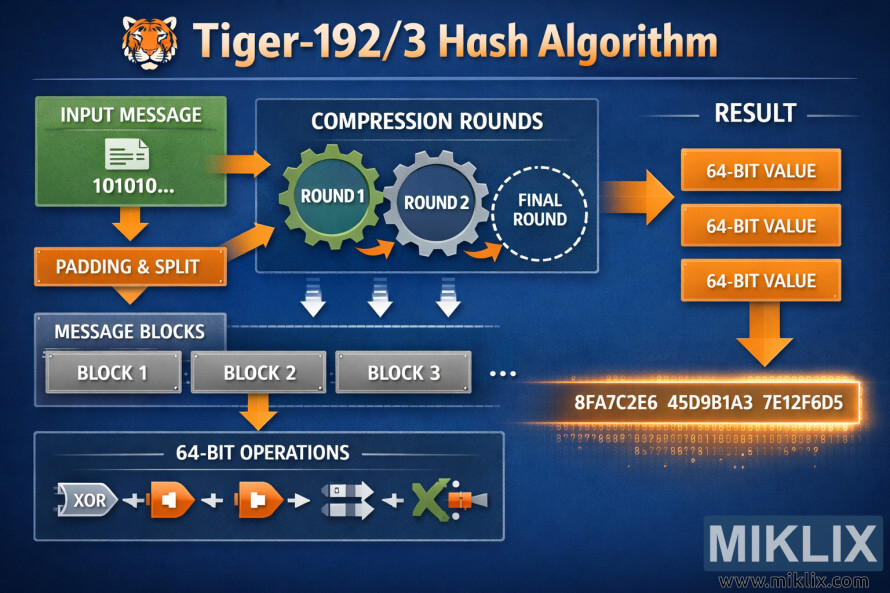

Освітня інфографіка, що пояснює структуру хеш-алгоритму Tiger-192/3, ілюструє обробку вхідних даних, раунди стиснення та кінцевий 192-бітний вихід.

Tiger-192/3 Hash Algorithm Overview

Доступні версії цього зображення

Файли зображень, доступні для завантаження нижче, менш стиснуті і мають вищу роздільну здатність - і, як наслідок, вищу якість - ніж зображення, вбудовані в статті та сторінки цього веб-сайту, які більш оптимізовані за розміром файлу з метою зменшення споживання пропускної здатності.

Звичайний розмір (1,536 x 1,024)

Великий розмір (3,072 x 2,048)

Дуже великий розмір (4,608 x 3,072)

Надзвичайно великий розмір (6,144 x 4,096)

Комічно великий розмір (1,048,576 x 699,051)

- Все ще завантажуємо... ;-)

Опис зображення

Зображення являє собою широку інфографіку альбомної орієнтації під назвою «Алгоритм хешування Tiger-192/3», відображену у верхній частині великими літерами, що світяться, та стилізовану іконку голови тигра. Загальна кольорова схема — темно-синя з ледь помітними градієнтами, що надає візуальному оформленню технічного, сучасного вигляду. Зліва направо діаграма представляє високорівневий потік криптографічної хеш-функції без заглиблення в ризиковані деталі реалізації.

Ліворуч, на зеленій панелі з написом «Вхідне повідомлення» відображається загальний значок документа та короткий рядок двійкових цифр, що вказує на можливість обробки довільних даних. Помаранчева стрілка веде вниз до поля з написом «Доповнення та розділення», яке представляє етап попередньої обробки, на якому повідомлення готується до хешування. Звідти дані відображаються в горизонтальному рядку сірих полів з написами «Блок 1», «Блок 2», «Блок 3», а потім три крапки, що свідчать про те, що залежно від довжини повідомлення може бути створено будь-яку кількість блоків.

Над блоками, більша обрамлена область під назвою «Раунди стиснення» містить три помітні значки шестерень з позначками «Раунд 1», «Раунд 2» та «Фінальний раунд». Вигнуті стрілки між шестернями означають ітеративний, послідовний процес, що застосовується до кожного блоку. Невеликі стрілки вниз від цієї обрамленої області вказують на рядок блоків повідомлень, візуально підкреслюючи ідею того, що кожен блок обробляється через один і той самий набір раундів.

Унизу ліворуч панель під назвою «64-бітні операції» показує ряд абстрактних символів, що представляють типові низькорівневі арифметичні та логічні перетворення. Символи навмисно є узагальненими — наприклад, проста позначка «XOR» та кілька квадратних значків — щоб передати природу змішування на бітовому рівні, не прив’язуючи діаграму до точної або потенційно оманливої формули.

У правій частині зображення, в розділі з написом «Результат», відображаються три вертикально розташовані помаранчеві поля, кожне з яких позначено як «64-бітове значення». Ці поля згруповані, щоб візуально показати, що кінцевий результат складається з трьох частин. Велика стрілка вказує від області стиснення до цих полів результату, підкреслюючи кульмінацію процесу. Під ними, світиться прямокутна смуга містить приклад шістнадцяткового рядка, розбитого на три сегменти, що ілюструє, як три 64-бітні значення можна представити разом як один 192-бітний хеш-вихід.

Загалом, макет використовує чіткі стрілки, чіткі заголовки та послідовну іконографію, щоб допомогти глядачеві зрозуміти концепцію перетворення вхідного повідомлення на дайджест фіксованої довжини. Діаграма підкреслює ясність та освітню цінність, а не сувору алгоритмічну точність, що робить її придатною для пояснень високого рівня структури алгоритму хешування, такого як Tiger-192/3.

Зображення пов'язане з: Калькулятор Хеш-Коду Tiger-192/3