Obraz: Przegląd algorytmu haszującego Tiger-192/3

Opublikowano: 12 stycznia 2026 13:24:13 UTC

Ostatnia aktualizacja: 9 stycznia 2026 22:59:55 UTC

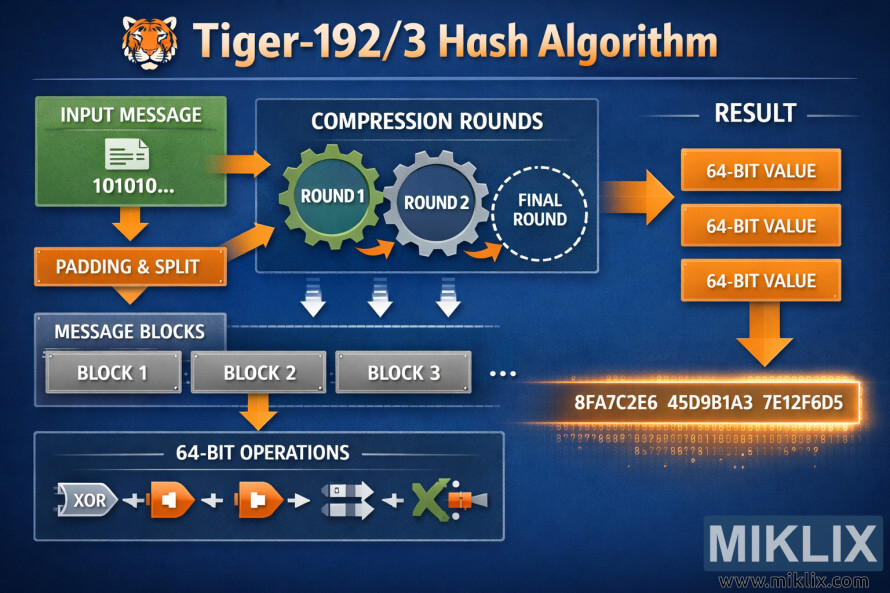

Infografika edukacyjna objaśniająca strukturę algorytmu skrótu Tiger-192/3, ilustrująca przetwarzanie danych wejściowych, rundy kompresji i ostateczny 192-bitowy wynik.

Tiger-192/3 Hash Algorithm Overview

Dostępne wersje tego obrazu

Pliki graficzne dostępne do pobrania poniżej są mniej skompresowane i mają wyższą rozdzielczość - a w rezultacie wyższą jakość - niż obrazy osadzone w artykułach i stronach na tej stronie, które są bardziej zoptymalizowane pod kątem rozmiaru pliku w celu zmniejszenia zużycia przepustowości.

Rozmiar regularny (1,536 x 1,024)

Duży rozmiar (3,072 x 2,048)

Bardzo duży rozmiar (4,608 x 3,072)

Bardzo duży rozmiar (6,144 x 4,096)

Komicznie duży rozmiar (1,048,576 x 699,051)

- Wciąż wgrywam... ;-)

Opis obrazu

Grafika to szeroka, pozioma infografika zatytułowana „Algorytm skrótu Tiger-192/3”, wyświetlana u góry dużymi, świecącymi literami, wraz ze stylizowaną ikoną głowy tygrysa. Całość utrzymana jest w ciemnoniebieskiej kolorystyce z subtelnymi gradientami, co nadaje wizualizacji techniczny, nowoczesny wygląd. Od lewej do prawej, diagram przedstawia ogólny przepływ kryptograficznej funkcji skrótu, bez zagłębiania się w ryzykowne szczegóły implementacji.

Po lewej stronie, zielony panel z etykietą „Komunikat wejściowy” przedstawia ikonę dokumentu ogólnego i krótki ciąg cyfr binarnych, wskazujący na możliwość przetwarzania dowolnych danych. Pomarańczowa strzałka prowadzi w dół do pola z etykietą „Dopełnienie i podział”, które reprezentuje etap wstępnego przetwarzania, gdzie wiadomość jest przygotowywana do haszowania. Stamtąd dane są wyświetlane, wchodząc do poziomego rzędu szarych pól z etykietami „Blok 1”, „Blok 2”, „Blok 3”, po których następują elipsy, sugerujące, że w zależności od długości wiadomości można utworzyć dowolną liczbę bloków.

Nad blokami, większy obszar w ramce zatytułowany „Rundy kompresji” zawiera trzy widoczne ikony kół zębatych oznaczone jako „Runda 1”, „Runda 2” i „Runda końcowa”. Zakrzywione strzałki między kołami zębatymi sugerują iteracyjny, sekwencyjny proces stosowany do każdego bloku. Małe strzałki skierowane w dół z tego obszaru w ramce wskazują na rząd bloków wiadomości, wizualnie podkreślając, że każdy blok jest przetwarzany przez ten sam zestaw rund.

W lewym dolnym rogu, panel zatytułowany „Operacje 64-bitowe” przedstawia rząd abstrakcyjnych symboli reprezentujących typowe niskopoziomowe transformacje arytmetyczne i logiczne. Symbole są celowo ogólne – na przykład prosta etykieta „XOR” i kilka ikon o prostokątnym kształcie – aby zademonstrować naturę mieszania bitów bez ograniczania diagramu do precyzyjnego lub potencjalnie mylącego wzoru.

Po prawej stronie obrazu, sekcja zatytułowana „Wynik” wyświetla trzy ułożone pionowo pomarańczowe pola, każde oznaczone jako „wartość 64-bitowa”. Pola te są zgrupowane, aby wizualnie wskazać, że wynik końcowy składa się z trzech części. Duża strzałka wskazuje z obszaru kompresji na te pola wyników, podkreślając punkt kulminacyjny procesu. Pod nimi, świecący prostokątny pasek zawiera przykładowy ciąg znaków w stylu szesnastkowym podzielony na trzy segmenty, ilustrując, jak trzy wartości 64-bitowe można przedstawić razem jako pojedynczy 192-bitowy wynik skrótu.

Ogólnie rzecz biorąc, układ graficzny wykorzystuje czytelne strzałki, przejrzyste nagłówki i spójną ikonografię, aby poprowadzić widza przez proces przekształcania wiadomości wejściowej w streszczenie o ustalonej długości. Diagram kładzie nacisk na przejrzystość i wartość edukacyjną, a nie na ścisłą wierność algorytmiczną, dzięki czemu nadaje się do ogólnych wyjaśnień struktury algorytmu haszującego, takiego jak Tiger-192/3.

Obraz jest powiązany z: Kalkulator kodu skrótu Tiger-192/3